10 kroków do bezpieczeństwa danych i sieci

21 lutego 2022, 10:23Wiele z informacji przechowywanych elektronicznie na Uniwersytecie to poufne informacje finansowe, osobiste, medyczne i inne informacje prywatne. Nieuprawnione rozpowszechnianie lub dostęp do danych i sieci uniwersyteckiej jest nieetyczne i, być może, nielegalne. Osobista odpowiedzialność może być ponoszona niezależnie od tego, czy dane zostały naruszone umyślnie czy nieumyślnie.

Google skanuje co tydzień

7 kwietnia 2015, 08:33Google opublikował raport Android Security 2014 Year in Review. Firma chwali się niewielkim odsetkiem infekcji urządzeń z Androidem. Zdaniem koncernu mniej niż 1% takich urządzeń jest zainfekowanych malware'em, a szkodliwy kod dostał się nań głównie za pośrednictwem aplikacji firm trzecich oraz pirackiego oprogramowania

Krytyka za nierzetelny raport

23 kwietnia 2015, 12:09W ubiegłym tygodniu New York Times opublikował raport dotyczący cyberataków prowadzonych przez Iran przeciwko USA. Raport odbił się szerokim echem wśród ekspertów zajmujących się bezpieczeństwem. Teraz jego autorzy są oskarżani o wyolbrzymianie zagrożenia w celu osiągnięcia korzyści osobistych.

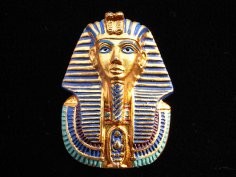

Ukryte komnaty w grobowcu Tutanchamona

17 marca 2016, 13:20Egipski minister ds. starożytności poinformował, że w komorze grobowej Tutanchamona istnieją dwie ukryte komnaty. Ujawniono je podczas skanowania komory. Niektórzy eksperci przypuszczają, że w komnatach mogła zostać pochowana matka faraona - Nefretete.

Skany najwyżej położonych prehistorycznych rysunków naskalnych zwierząt w Europie

27 maja 2016, 18:08Archeolodzy z Uniwersytetu Yorku wykonali pionierskie skany najwyżej położonych prehistorycznych rysunków naskalnych zwierząt w Europie.

Promieniowanie kosmiczne pozwoli wykrywać przemyt niebezpiecznych materiałów

24 lutego 2021, 16:02Włosko-amerykański zespół kierowany przez Francesco Giggi z Uniwersytetu w Katanii, stworzył pełnowymiarowy tomograf mionowy, który pozwala skanować kontenery morskie pod kątem obecności w nich materiałów rozszczepialnych. Naukowcy wykorzystali dwie warstwy wykrywaczy mionów oraz wyspecjalizowany algorytm, który stworzył trójwymiarowy obraz ukrytego w kontenerze niewielkiego ołowianego pojemnika.

Tradycja nie kłamie: naukowcy potwierdzili, że podziemia pod kościołem w Wilnie są unikatowe

8 lipca 2022, 16:32Pod kościołem Świętego Ducha w Wilnie wykonano pierwsze badania stratygraficzne znajdujących się tam podziemi. Pod świątynią, która obecnie stanowi duchowe centrum wileńskiej Polonii, znajdują się unikatowe w skali całej Litwy rozległe podziemia. Lokalna tradycja mówi, że pochowano tam kilka tysięcy osób – stąd mowa o wileńskim królestwie zmarłych – a same podziemia są wielokondygnacyjne

Lepsze piersi dzięki CAD

8 września 2011, 10:26Komputerowe wspomaganie projektowania (ang. computer-aided design, CAD) wykorzystuje się zwykle w inżynierii, np. do wizualizowania konstrukcji, wykonania makiety, prototypu czy instrukcji montażu. Po raz pierwszy zastosowano je jednak do usprawnienia rekonstrukcji piersi u kobiet po mastektomii (Biofabrication).

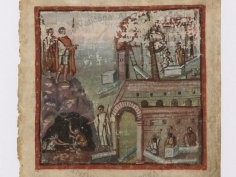

Watykan digitalizuje cenne manuskrypty

20 lipca 2016, 08:58W Watykanie zdigitalizowano ocalałe fragmenty manuskryptu Vergilius Vaticanus. Zawiera on jedną z najstarszych znanych wersji Eneidy. Księga powstała około roku 400, a w jej tworzeniu brał udział skryba i trzech iluminatorów. Niezwykły zabytek udostępniono w internecie.

Mobilna Platforma Kryminalistyczna do wykorzystania w miejscu ataku terrorystycznego lub katastrofy

7 czerwca 2022, 10:58Polskie konsorcjum opracowało Mobilną Platformą Kryminalistyczną (MPK) do szybkiego zbierania i analizowania danych z miejsca ataku terrorystycznego czy katastrofy. Składa się ona z 6 modułów, które umożliwiają dokumentowanie miejsca zdarzenia, wykonanie badań biologicznych i daktyloskopijnych, analizy zabezpieczonych telefonów komórkowych i nagrań z monitoringu oraz rekonstrukcję zdarzeń na podstawie danych balistycznych.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 …