Błędy w protokole Kerberos

11 stycznia 2007, 11:03MIT (Massachusetts Institute of Technology) poinformował o znalezieniu krytycznych dziur w stworzonym przez tę uczelnię, szeroko wykorzystywanym protokole uwierzytelniania i autoryzacji Kerberos.

Alibaba chce rozpoznawać twarz

16 marca 2015, 10:34Chiński gigant handlu elektronicznego i należąca doń firma rozliczająca płatności Alipay, mają zamiar wykorzystać technologię rozpoznawania twarzy w miejsce haseł. Podczas targów Cebit wystąpił Jack Ma, prezes Alibaby, który zaprezentował nowe narzędzie

Reklamodawcy mają dostęp do numerów telefonów użytkowników Facebooka

28 września 2018, 11:23Facebook przyznał, że udostępnia reklamodawcom numery telefonów ludzi, którzy w ramach dodatkowego zabezpieczenia swojego konta, używają ich na Facebooku. Koncern nie miał innego wyjścia. Badania przeprowadzone przez dwa uniwersytety wykazały, że reklamodawcy korzystają z numerów, które na Facebooku mają służyć lepszemu zabezpieczeniu konta

Open Source z błogosławieństwem Microsoftu

12 marca 2007, 10:59Osoby pracujące nad opensource’owym projektem Higgins czekają na zgodę Microsoftu na wykorzystanie technologii należących do koncernu. Higgins to konkurencyjny projekt wobec Windows CardSpace, programu, który zarządza cyfrowymi tożsamościami i służy do uwierzytelniania użytkownika.

Windows 10 już za 2 miesiące

1 czerwca 2015, 09:44Microsoft zdradził datę premiery systemu Windows 10. Najnowszy OS zadebiutuje 29 lipca bieżącego roku. Użytkownicy legalnych wersji Windows 7 i Windows 8.1 będą mogli pobrać nowy system za darmo. Muszą to jednak zrobić przed 29 lipca 2016 roku. Po tej dacie systemy będzie płatny również i dla nich.

Plundervolt – nowy sposób ataku na procesory Intela

12 grudnia 2019, 12:44Nowa metoda ataku na procesory Intela wykorzystuje techniki overclockingu. Eksperci ds. bezpieczeństwa odkryli, że możliwe jest przeprowadzenie ataku na procesory i zdobycie wrażliwych danych – jak na przykład kluczy kryptograficznych – poprzez manipulowanie napięciem procesora.

Markowe towary starożytności

20 lutego 2008, 18:31Do tej pory eksperci twierdzili, że nazywanie produktów i tworzenie marek rozpoczęło się wraz z rewolucją przemysłową. W lutowym numerze pisma Current Anthropology ukazał się jednak ciekawy artykuł, którego autorzy twierdzą, że przywiązanie ludzi do marek wyprzedziło nie tylko kapitalizm, ale i współczesne społeczeństwo zachodnie.

Źle zabezpieczone usługi VPN

2 lipca 2015, 10:02Rosnąca popularność usług VPN skłoniła badaczy z rzymskiego Uniwersytetu Sapienza oraz londyńskiego Uniwersytetu Królowej Marii do przyjrzenia się 16 komercyjnym usługom tego typu. Okazało się, że żadna z nich nie jest całkowicie bezpieczna, a najpoważniejszym problemem jest sposób w jaki korzystają one z IPv4 i IPv6

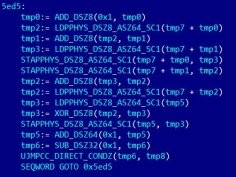

Udało się podejrzeć mikrokod procesorów Intela. Nieznane konsekwencje dla bezpieczeństwa

29 października 2020, 18:13Po raz pierwszy w historii udało się zdobyć klucz szyfrujący, którym Intel zabezpiecza poprawki mikrokodu swoich procesorów. Posiadanie klucza umożliwia odszyfrowanie poprawki do procesora i jej analizę, a co za tym idzie, daje wiedzę o luce, którą poprawka ta łata.

Użyteczne wymachy

23 kwietnia 2009, 10:04Telefon można zabezpieczyć przed wykorzystywaniem przez nieupoważnione osoby, wpisując każdorazowo PIN lub hasło, ale jest to dość uciążliwa procedura, z której chyba rzadko kto korzysta. Zamiast tego KDDI R&D Laboratories zaoferowały oprogramowanie rozpoznające właściciela komórki na podstawie gestu – machania ręką z aparatem w dłoni.