Bolesny żart

25 sierpnia 2008, 13:59Opowiadanie dowcipów to przyjemność, ale i ogromne ryzyko, zwłaszcza gdy są kiepskie. Okazuje się bowiem, że publika reaguje na nietrafione żarty sporą wrogością. Nic dziwnego, że komicy mówią o umieraniu na scenie...

BBC bez cenzury

26 marca 2008, 10:39Wszystko wskazuje na to, że po latach ścisłego nadzoru ze strony rządu w Pekinie, Chińczycy mogą bez przeszkód korzystać z anglojęzycznej witryny BBC. Wersja chińskojęzyczna jest nadal blokowana, podobnie jak odnośniki w języku chińskim.

Cyber Storm - jak zaatakowano USA

31 stycznia 2008, 11:06W lutym 2006 roku Stany Zjednoczone we współpracy z Wielką Brytanią, Kanadą, Australią i Nową Zelandią, przeprowadziły ćwiczenia pod nazwą „Cyber Storm”. Miały one sprawdzić gotowość agend rządowych i firm prywatnych do przeciwdziałania poważnemu zagrożeniu. W bieżącym roku odbędą się ćwiczenia „Cyber Storm 2”, a aż do dzisiaj nie było wiadomo, jak przebiegły pierwsze z nich.

Roboty biją ludzi

9 listopada 2007, 11:57Zgodnie z pierwszym prawem Asimowa, roboty nie mogą krzywdzić ludzi. Mimo to Sami Haddadin, inżynier z Niemieckiej Agencji Kosmicznej, skonstruował robota, który raz za razem uderza go w głowę. Maszyna jest tak zaprogramowana, że wie, kiedy bije człowieka. Wszystko po to, by zmniejszyć liczbę wypadków przy pracy w zautomatyzowanych fabrykach.

Panther, Tiger i Leopard mogą zgubić twoje pliki

7 listopada 2007, 11:15Tom Karpik odkrył niepokojący błąd w systemach operacyjnych Apple’a. Użytkownicy OS-ów Panther, Tiger i Leopard mogą stracić pliki podczas przenoszenia ich w inne miejsce.

Domowe urządzenie ostrzega przed trzęsieniami ziemi

29 czerwca 2007, 10:31EQGuard to niewielkie urządzenie, które z 20-sekundowym wyprzedzeniem ostrzega o zbliżającym się trzęsieniu ziemi. Aparatura korzysta z danych dostarczanych za pośrednictwem Internetu przez Japońską Agencję Meteorologiczną (JAMA). Wyprodukowała ją firma SunShine Co. Ltd.

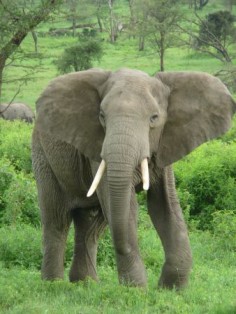

Czuły jak stopa słonia

7 czerwca 2007, 10:09Słonie wykorzystują stopy do odbierania sygnałów od innych przedstawicieli swojego gatunku. Co oczywiste, najsilniej reagują na wiadomości od osobników, które znają. Do tej pory wiedziano, że szare olbrzymy komunikują się z oddalonymi o wiele kilometrów członkami stada za pomocą infradźwięków.

Komórka chroni życie pieszych

30 maja 2007, 11:08OKI Electric Industry Co. testuje technologię telefonii komórkowej o nazwie Safety Mobile Phone, której zadaniem jest ostrzegania pieszych o możliwej kolizji z pojazdem. Telefon korzysta z technologii DSRC (Dedicated Short Range Communication – dedykowana komunikacja krótkodystansowa), która służy do wymiany informacji o położeniu podobnych urządzeń zamontowanych w samochodach.

DRM pomoże zarazić Vistę?

12 kwietnia 2007, 14:54Alex Ionescu, niezależny specjalista ds. bezpieczeństwa, poinformował o stworzeniu programu D-Pin Purr 1.0, który może dowolnie włączać i wyłączać chronione procesy DRM w Windows Viście. Jeśli program działa tak, jak twierdzi Ionescu, oznacza to, iż cyberprzestępcy mogliby wykorzystać mechanizmy DRM do ukrycia szkodliwego kodu.

Pierwszy wirus na iPoda i Linuksa

6 kwietnia 2007, 10:04Odkryto pierwszego wirusa atakującego iPoda i Linuksa jednocześnie. Prototypowy kod nie jest szkodliwy, ani nie potrafi się rozprzestrzeniać. Nie stanowi więc obecnie realnego zagrożenia.

« poprzednia strona następna strona » … 3 4 5 6 7 8 9 10