Microsoft zatyka 50 dziur

15 września 2016, 07:53W ramach ostatniego Patch Tuesday Microsoft załatał niemal 50 dziur w programach Internet Explorer, Edge, Windows, Silverlight, Office i Exchange. Koncern opublikował 13 biuletynów bezpieczeństwa, z których 6 uznano za krytyczne, a 7 za ważne.

W przeglądarce Chrome znaleziono dziurę zero-day

7 listopada 2019, 09:59Inżynierowie Google'a ostrzegają przed błędami w przeglądarce Chrome. Jeden z nich to dziura typu zero-day, jest zatem aktywnie wykorzystywana przez cyberprzestępców. Błędy znaleziono w Chrome dla wszystkich platform.

"Duży żółty" atakuje sieci korporacyjne

16 grudnia 2006, 11:36eEye security poinformowała, że korporacyjne komputery są od dwóch dni atakowane przez robaka "Big Yellow”. Szkodliwy kod wykorzystuje lukę w oprogramowaniu antywirusowym firmy Symantec.

Zbyt wcześnie pochwalili Microsoft

10 grudnia 2009, 17:40Z informacji udostępnionych przez VeriSign iDefense wynika, że Microsoft od wielu miesięcy wiedział o niedawno załatanej dziurze typu zero-day w IE6 oraz IE7. Wszystko wskazuje na to, że koncern zwlekał z łataniem luki gdyż... nie była ona wykorzystywana przez cyberprzestępców.

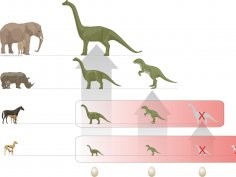

Dinozaury wymarły przez jaja?

18 kwietnia 2012, 12:44Naukowcy z Uniwersytetu w Zurychu i Zoological Society of London uważają, że przyczyną wyginięcia dinozaurów była jajorodność.

Microsoft łata swoje programy

15 kwietnia 2015, 11:18Microsoft opublikował 11 biuletynów bezpieczeństwa. Cztery z nich uznano za krytyczne, a siedem za ważne. Krytyczny biuletyn MS15-032 poprawia 10 dziur w Internet Explorerze w wersjach od 6 do 11. Jedna z dziur umożliwia zdalne wykonanie złośliwego kodu, gdy użytkownik odwiedzi spreparowaną witrynę WWW. Równie niebezpieczne dziury poprawiono wraz z biuletynem MS15-33

Dziury Meltdown i Spectre pozostaną z nami przez lata

5 stycznia 2018, 11:48Google poinformowało, że jego badacze pracujący w ramach Project Zero już przed kilku miesiącami odkryli głośne ostatnio dziury w procesorach i poinformowali o nich producentów chipów. Luka Meltdown występuje w układach Intela i ARM, a Spectre jest obecna w kościach wszystkich producentów.

Dziury w urządzeniach Apple'a. Przestępcy już je wykorzystują

29 stycznia 2021, 09:24Apple opublikował poprawki dla trzech dziur zero-day w systemach operacyjnych iPhone'a, iPada oraz Apple TV. Dziury znajdujące się w iOS, iPadOS oraz tvOS były aktywnie wykorzystywane przez cyberprzestępców. Poprawiono je wraz z wersjami 14.4 wszystkich wspomnianych systemów.

« poprzednia strona następna strona » … 13 14 15 16 17 18 19