Komputer szefa zagrożeniem dla firmy

9 lutego 2009, 20:02Glenn Zimmerman, jeden z zatrudnionych w Pentagonie ekspertów ds. bezpieczeństwa IT, przestrzegał na konferencji Cyber Warfare, że w wielu firmach najsłabszym ogniwem w zabezpieczeniach są... komputery najwyższych rangą menedżerów.

Opalanie przez komputer

6 lutego 2009, 09:51Po tym, gdy ponad 30 tys. osób dało się nabrać, że zalogowanie na witrynie ComputerTan.com włącza oprogramowanie wykorzystujące promieniowanie monitorów LCD, by zapewnić piękną opaleniznę, brytyjska organizacja charytatywna Skcin przyznała, że to mistyfikacja. Celem akcji było i jest nadal zwiększenie świadomości społecznej związanej z nowotworami skóry.

Będzie sześć wersji Windows 7

4 lutego 2009, 13:15Microsoft poinformował, że na rynek trafi sześć wersji systemu Windows 7. Dwie najważniejsze to Home Premium dla użytkownika domowego i Professional dla firm.

Wyczuwanie przeciwnika

4 lutego 2009, 12:54Gra z ludzkim bądź komputerowym przeciwnikiem w inny sposób pobudza ludzki mózg. Jeśli więc chcemy osiągnąć określone rezultaty, to wybór partnera nie powinien być dziełem przypadku (BMC Neuroscience).

IBM buduje 20-petaflopsowy komputer

4 lutego 2009, 11:55IBM otrzymał rządowe zlecenie na budowę 20-petaflopsowego superkomputera Sequoia. Najbliższe lata będą więc dla Błękitnego Giganta bardzo pracowite, gdyż, jak już informowaliśmy, ma też zbudować ponad 10-petaflopsowy Blue Waters.

UAC w Windows 7 Beta 1 można obejść

30 stycznia 2009, 11:15Serwis NeoWin informuje o poważnym problemie z mechanizmem UAC (User Account Control) w systemie Windows 7 Beta 1. Okazuje się, że można go w prosty sposób obejść.

Bramka i obwody z neuronów

29 stycznia 2009, 16:50Izraelscy naukowcy z Instytutu Weizmanna uczynili pierwszy krok na drodze do połączenia ludzkiego mózgu i komputera za pomocą interfejsu wykonanego z komórek nerwowych. Profesor Elisha Moses z Wydziału Fizyki Systemów Złożonych oraz doktorzy Ofer Feinerman i Assaf Rotem stworzyli obwody i bramki logiczne z żywych komórek wyhodowanych w laboratorium.

Sterowane myślą

22 stycznia 2009, 18:31W rzymskim szpitalu należącym do Fondazione Santa Lucia, przeprowadzono udany eksperyment podczas którego pacjenci mogli za pomocą myśli otwierać drzwi, włączać i wyłączać światło, korzystać z telefonu i manipulować ramieniem robota. Wszystko dzięki elektrodom przytwierdzonym do głowy.

Komputer wykryje terrorystę

14 stycznia 2009, 10:31Naukowcy z teksańskiego Instytutu Badań nad Grupami Zbrojnymi (Institute for the Study of Violent Groups - ISVG), opracowali program komputerowy, którego zadaniem jest analiza doniesień prasowych i odgadywanie, jaka grupa stoi za konkretnym atakiem czy zamachem terrorystycznym.

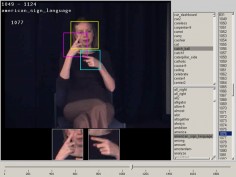

Powstaje słownik dla niesłyszących

12 stycznia 2009, 10:54Gdy posługujemy się słownikami języków obcych, to zwykle możemy sprawdzić każde słowo w dwie strony: przekonać się jak wyraz polski wygląda po angielsku, lub sprawdzić, co oznacza w angielskim dane słowo. Niestety, nie istnieją podobne słowniki dla osób niesłyszących. Działają one w jedną stronę, pozwalając jedynie sprawdzić, jak gestami wyrazić dane słowo.