Android podatny na prosty atak

28 lipca 2015, 07:56Jak twierdzi firma Zimperium, aż 95% smartfonów z Androidem może być podatnych na prosty atak przeprowadzany za pomocą wiadomości tekstowej z dołączonym plikiem wideo. Pracownicy Zimperium poinformowali, że we wbudowanym w Androida narzędziu Stagefright, które służy do odtwarzania plików multimedialnych, istnieje dziura pozwalająca na całkowite przejęcie kontroli nad smartfonem

Krytyczna dziura w VLC Media Player

23 lipca 2019, 09:51Niemiecka agencja bezpieczeństwa cyfrowego CERT-Bund ostrzega o krytycznym błędzie w odtwarzaczu VLC Media Player. Luka pozwala napastnikowi na uzyskanie dostępu do komputera oraz modyfikowanie jego zawartości. Na razie nie zauważono, by prowadzone były ataki na tę dziurę, jednak z pewnością, po upublicznieniu informacji o jej istnieniu, w najbliższych dniach pojawi się szkodliwy kod ją wykorzystujący.

Kwanty na podsłuchu

6 maja 2013, 12:40Komunikacja kwantowa ma być, teoretycznie, niemożliwa do podsłuchania. Wszelka próba podsłuchu kończy się bowiem wprowadzeniem do komunikacji tak dużych błędów, że zostaną one natychmiast wykryte.

Przyspieszyli kwantową kryptografię

6 kwietnia 2016, 11:44University of Cambridge i Toshiba Research Europe zaprezentowały system dystrybucji kwantowych kluczy szyfrujących, który jest o 2-6 rzędów wielkości szybszy niż dotychczasowe kwantowe systemy kryptograficzne.

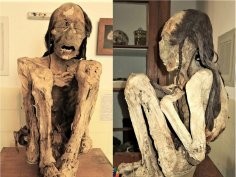

Dwie mumie ze śladami morderstw sprzed tysiąca lat

16 września 2022, 05:57Jednym z aspektów badań nad dawnymi społecznościami jest określenie, jak często ich członkowie stykali się z przemocą. Kwestię tę można śledzić szukając śladów urazów na zachowanych szczątkach ludzkich. W 2021 r. ukazały się szerzej zakrojone badania dotyczące mieszkańców Pustyni Atacama żyjących w latach 600 p.n.e. – 600 n.e., w ramach których okazało się, że 21% procent szkieletów – głównie męskich – nosiło ślady urazów, z czego połowa była śmiertelna.

Microsoft łata swoje programy

15 kwietnia 2015, 11:18Microsoft opublikował 11 biuletynów bezpieczeństwa. Cztery z nich uznano za krytyczne, a siedem za ważne. Krytyczny biuletyn MS15-032 poprawia 10 dziur w Internet Explorerze w wersjach od 6 do 11. Jedna z dziur umożliwia zdalne wykonanie złośliwego kodu, gdy użytkownik odwiedzi spreparowaną witrynę WWW. Równie niebezpieczne dziury poprawiono wraz z biuletynem MS15-33

Industroyer, godny następca Stuxneta?

14 czerwca 2017, 10:55Industroyer to, zdaniem części ekspertów, największe od czasów Stuxneta zagrożenie dla infrastruktury przemysłowej. Specjaliści z firmy ESET, którzy przeanalizowali Industroyera, informują, że kod jest zdolny do przeprowadzenia ataku podobnego do tego, który w 2016 roku doprowadził do wyłączenia prądu w Kijowie

Włamanie do samochodu

14 maja 2010, 12:35W przyszłym tygodniu podczas konferencji nt. bezpieczeństwa, która odbędzie się w Oakland, naukowcy z University of Washington i University of California, San Diego, omówią szczegółowo odkryty przez siebie sposób zaatakowania nowoczesnego samochodu i zablokowania jego hamulców, zmianę odczytów prędkościomierza czy zamknięcia pasażerów wewnątrz pojazdu.

OS X wystawiony na atak

5 sierpnia 2015, 09:15W najnowszej wersji systemu OS X odkryto poważną dziurę, która pozwala napastnikowi na zdobycie przywilejów administratora bez potrzeby znajomości hasła. Dziura występuje w dodanym do OS X 10.10 mechanizmie rejestrowania błędów

Dziura w Bluetooth umożliwia podsłuchiwanie smartfonów

26 sierpnia 2019, 08:54Bluetooth Special Interest Group wydała oficjalne ostrzeżenie, w którym informuje o istnieniu dziury dającej napastnikowi dostęp do klucza szyfrującego i innych krytycznych informacji. Ich zdobycie pozwala na przeprowadzenie ataku na urządzenie ofiary.