Mrówki potrafią rozpoznać najgroźniejszego przeciwnika

4 lipca 2011, 11:54Studium entomologów z Uniwersytetu Jana Gutenberga w Moguncji ujawniło, że mrówki z gatunku Temnothorax longispinosus potrafią rozpoznać najgroźniejszych przeciwników i zaatakować ich z odpowiednią dozą agresji (Ethology).

Włamanie do Bugzilli

7 września 2015, 08:30Mozilla informuje o włamaniu do serwisu Bugzilla i kradzieży stamtąd istotnej informacji związanej z bezpieczeństwem. Bugzilla to serwis internetowy służący raportowaniu błędów

Setki urządzeń z Bluetooth narażonych jest na atak

26 lutego 2020, 04:26Badacze z Singapuru poinformowali o zidentyfikowaniu luk w ponad 480 urządzeniach Bluetooth w tym bransoletkach do fitnessu, urządzeniach medycznych czy urządzeniach z gatunku "smart home". Błędy znaleziono w SKD Bluetooth Low Energy (BLE) mogą zostać wykorzystane do wywołania awarii lub uzyskania przez napastnika prawa do odczytu i zapisu danych.

Jutro siedem biuletynów bezpieczeństwa

8 grudnia 2014, 10:12Microsoft poinformował, że jutro, 9 grudnia, w ramach Patch Tuesday udostępni siedem biuletynów bezpieczeństwa. Trzy z nich zostały uznane za krytyczne, a cztery za ważne. Wraz z krytycznymi biuletynami zostaną dostarczone poprawki dla dziur, które można wykorzystać zdalnie

Nowy sposób ataku bardziej niebezpieczny niż Stuxnet

13 stycznia 2017, 13:17Badacze z firmy Positive Technologies ostrzegają, że mechanizm debugujący obecny w niektórych procesorach Intela pozwala na przejęcie pełniej kontroli nad systemem i przeprowadzenie ataków, które nie zostaną wykryte przez współczesne narzędzia zabezpieczające. Problem stanowi fakt, że interfejs wspomnianego mechanizmu jest dostępny za pośrednictwem portu USB 3.0.

Ja to czy nie ja?

7 lipca 2009, 08:10Pewien gatunek pająka buduje modele samego siebie, by zmylić polujące na niego drapieżniki. "Podróbki" mają rozmiary rzeczywistego stawonoga. Naukowcy podkreślają, że podobnego zachowania nie widziano jeszcze u żadnego zwierzęcia. Nie wykluczają też, że ich odkrycie pozwala wyjaśnić typową dla wielu pająków tendencję do dekorowania sieci (Animal Behaviour).

Dziurawe urządzenia D-Linka

1 czerwca 2015, 09:20Eksperci z węgierskiej firmy Seach-Lab odkryli 53 dziury w urządzeniach NAS (Network Attached Storage) i NVR (Networked Video Recording) firmy D-Link. Dziury pozwalają, m.in., przejąć kontrolę nad urządzeniem. Dziury znaleziono m.in. w DNS-320, DNS-320L, DNS-327L, DNR-326, DNS-320B i innych.

Coraz więcej dziur w produktach Microsoftu

20 lutego 2018, 10:58Zdaniem firmy Avecto, liczba błędów związanych z bezpieczeństwem w produktach Microsoftu wzrosła w ostatnich latach ponaddwukrotnie. Od 2013 roku zwiększyła się ona o 111%. Specjaliści z Avecto przeanalizowali microsoftowy Security Update Guide i odkryli, że o ile jeszcze w roku 2013 koncern zajmował się 325 dziurami, to w 2017 liczba ta wzrosła do 685

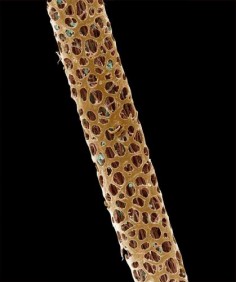

Ssak, który zatruwa swoje futro

3 sierpnia 2011, 09:52Grzywak (Lophiomys imhausi), żyjący we wschodniej Afryce gryzoń z rodziny chomikowatych, wykorzystuje toksynę z kory i korzeni rosnącego w tych samych rejonach drzewa Acokanthera schimperi, by odstraszyć atakujące go drapieżniki.

Oszukać autonomiczny samochód

7 września 2015, 09:24Kosztujący tysiące dolarów laserowy system LIDAR stosowany w autonomicznych samochodach może zostać oszukany za pomocą sprzętu o wartości 60 USD. Jonatan Petit z firmy Security Innovation mówi, że udało mu się spowodować, by czujniki wykrywały nieistniejące samochody, pieszych i ściany