Nalot na piratów z Politechniki Śląskiej

8 września 2010, 15:09Jak donosi serwis sztab-antypiracki.pl, wczorajsze naloty na tzw. scenę warezową miały też miejsce w Polsce, gdzie rozbito największe zaplecze warezowe w Europie.

Rząd próbuje zastraszyć redakcję piszącą o NSA

20 sierpnia 2013, 10:50Brytyjskie służby bezpieczeństwa próbują zmusić dziennik The Guardian, by nie publikował więcej informacji przekazanych przez Edwarda Snowdena. Gazeta ujawniła, że dwóch "ekspertów ds. bezpieczeństwa" z GCHQ nadzorowało niszczenie dysków należących do gazety.

CryptoDrop chroni przed ransomware'em

12 lipca 2016, 09:38Na University of Florida powstał program, który skutecznie chroni przed złośliwym kodem typu ransomware. Podczas testów CryptoDrop, bo tak nazwano nowe oprogramowanie, wykrył i powstrzymał 100% ataków przeprowadzonych za pomocą 492 fragmentów złośliwego kodu

Szkodliwy program antywirusowy

10 marca 2007, 16:02Oprogramowanie antywirusowe Live OneCare Microsoftu może wykasować e-maile z Outlooka i Outlook Expressa. Problem polega na tym, że po wykryciu szkodliwego kodu w załączniku listu Live OneCare nie poddaje kwarantannie samego załącznika.

Amazon pokazał Kindle DX

6 maja 2009, 16:39Amazon pokazał nowe wcielenie popularnego czytnika e-booków - Kindle DX. Najważniejszą zmianą, w porównaniu z poprzednią wersją Kindle'a jest zastosowanie większego wyświetlacza.

Po opisaniu ciastko staje się mniej smaczne

24 października 2011, 09:19Dzielenie się z innymi wrażeniami dotyczącymi produktu może podwyższyć lub obniżyć przypisywaną mu ocenę. Wszystko zależy od tego, czy dzielimy się uwagami na temat odczuć emocjonalnych/sensorycznych, czy czysto praktycznych (Consumer Research).

Regin działa od 6 lat

24 listopada 2014, 10:47Firma Symantec informuje o odkryciu zaawansowanego spyware'u nazwanego Regin. Od 2008 roku szpieguje on firmy, organizacje rządowe oraz osoby prywatne. Symantec opublikował właśnie analizę techniczną [PDF] Regiina, w której czytamy, że charakteryzuje go struktura świadcząca o rzadko spotykanych umiejętnościach jego twórców.

Pracownicy ukradli tajemnice ASML

12 kwietnia 2019, 05:37Właśnie wyszło na jaw, że przed 4 laty chińscy pracownicy ukradli tajemnice firmowe holenderskiego producenta sprzętu do produkcji półprzewodników, ASML. O sprawie poinformował dziennik finansowy Financieele Dagblad. Straty sięgają setek milionów euro.

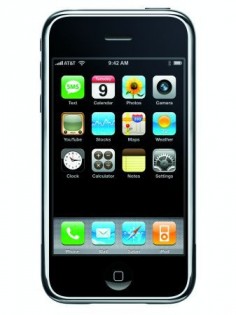

Chorwat złamał iPhone'a

13 sierpnia 2007, 07:35Chorwacki haker o pseudonimie Sasza poinformował, że udało mu się złamać iPhone’a. Dzięki przełamaniu zabezpieczeń Sasza uruchomił telefon w sieci T-Mobile.

Microsoft poprawia Worda

31 grudnia 2009, 12:09Microsoft zaczął prawdopodobnie rozpowszechniać poprawkę, która eliminuje z Worda technologię opatentowaną przez firmę i4i. Jest ona dostępna na witrynie dla partnerów OEM i oznaczono ją jako "2007 Microsoft Office Supplement Release (October 2009)".