Szpiegowanie wtyczki

31 lipca 2009, 10:50Podczas konferencji Black Hat, która odbywa się w Los Angeles, dwóch włoskich specjalistów ds. bezpieczeństwa - Andrea Barisani i Daniele Bianco - pokazało, w jaki sposób można podsłuchiwać klawiatury na złączu PS/2. Ich technika umożliwia rejestrowanie wciśniętych klawiszy na... wtyczce od prądu.

Podsłuchiwanie konferencji

26 stycznia 2012, 12:16HD Moore, twórca pakietu Metasploit, przez trzy miesiące przeskanował 3% publicznie dostępnych adresów IP i odkrył, że wiele systemów wideokonferencyjnych można bardzo łatwo podsłuchać. Ekspert znalazł 250 000 systemów używających protokołu H.323 wykorzystywanego podczas wideokonferencji

"Tylne drzwi" w Skype?

25 lipca 2008, 10:33Gdy w ubiegłym roku niemiecka policja przyznała, że nie jest w stanie przełamać zabezpieczeń Skype'a i podsłuchiwać rozmów podejrzanych o przestępstwa, użytkownicy Internetu zachwycali się bezpieczeństwem popularnego programu.

NSA buduje komputer kwantowy

3 stycznia 2014, 10:15W ramach projektu "Penetrating Hard Targets" NSA buduje "kryptologicznie użyteczny komputer kwantowy". The Washington Post, powołując się na dokumenty udostępnione przez Edwarda Snowdena twierdzi, że na wspomniany projekt przeznaczono 79,7 miliona dolarów. Budowa kwantowego komputera zdolnego do złamania niemal każdego szyfru to tylko jedna z części projektu.

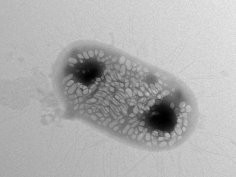

Wirus podsłuchuje bakterie, by zdecydować, kiedy je zabić

14 grudnia 2018, 10:49Profesor Bonnie Bassler i student Justin Silpe zidentyfikowali wirusa VP882, który może podsłuchać bakterie i zdecydować o ich zabiciu. Wirus skutecznie atakuje E. coli oraz salmonellę i bakterię cholery.

Strzały pod wodą

14 listopada 2008, 23:39Zamieszkujące północny Atlantyk wieloryby wydają czasem dziwaczny odgłos, przypominający do złudzenia wystrzał z broni palnej. Dzięki zastosowaniu nowoczesnych technologii udało się ustalić prawdopodobne znaczenie tego tajemniczego dźwięku.

NSA ma dostęp do 100 000 komputerów

15 stycznia 2014, 10:33The New York Times informuje, że NSA uzyskała bezpośredni dostęp do niemal 100 000 komputerów na całym świecie. Dzięki temu agencja jest w stanie podsłuchiwać te maszyny i dokonywać za ich pośrednictwem ataków na kolejne cele.

Chińscy hakerzy zaatakowali firmy telekomunikacyjne

31 października 2019, 17:33Powiązani z chińskim rządem hakerzy z grupy APT41 włamali się do sieci wielkich firm telekomunikacyjnych, by móc podsłuchiwać rozmowy prowadzone przez światowych liderów. Eksperci z firmy FireEye Mandiant twierdzą, że hakerzy zainfekowali sieci narzędziem o nazwie MessageTap.

Jak ukraść klucz

22 października 2009, 11:52Eksperci odkryli, w jaki sposób można ukraść klucze kryptograficzne używane do zabezpieczania transmisji bezprzewodowej w urządzeniach przenośnych. Kradzieży można dokonać mierząc ilość zużywanej energii lub emisję częstotliwości fal radiowych.

Szpiedzy korzystają też z "Angry Birds"

29 stycznia 2014, 09:50Media ujawniły, że NSA wykorzystuje do szpiegowania nawet takie narzędzia jak popularna gra „Angry Birds”. Twórcy gier od dawna przyznają, że zbierają dane na temat użytkowników, dzięki czemu mogą zarobić na swoich produktach, prezentując mu odpowiednio dobrane reklamy