Dziurawy system przeciwatomowy

17 grudnia 2018, 11:06Ujawniony właśnie kwietniowy raport Inspektora Generalnego Departamentu Obrony wykazał, że amerykański System Ochrony Rakietami Balistycznymi (BMDS) jest pełen dziur. Okazało się, że dane przekazywane przez system nie są szyfrowane, nie zainstalowano żadnego oprogramowania antywirusowego, brak jest wielostopniowych systemów uwierzytelniających, znaleziono za to dziury liczące sobie... 28 lat.

Uwierzytelnianie dwuskładnikowe bez czasu. To szansa na zabezpieczenie milionów urządzeń

6 sierpnia 2025, 15:13Uwierzytelnianie dwuskładnikowe to obecnie złoty standard zabezpieczeń stosowany w bankowości, poczcie elektronicznej, serwisach społecznościowych i wielu innych miejscach. Naukowcy z Sandia National Laboratories opracowali właśnie prostszą i bardziej efektywną metodę dwustopniowego uwierzytelniania, w której generowanie i przesyłanie tymczasowego kodu nie jest zależne od czasu. Metoda ta pozwoli na zabezpieczenie wielu urządzeń – jak drony, zdalne czujniki, sprzęt rolniczy czy systemy kontroli przemysłowej – które obecnie nie korzystają z uwierzytelniania dwustopniowego.

Windows Hello obronił się przed bliźniętami

21 sierpnia 2015, 09:25Jednym z nowych mechanizmów bezpieczeństwa w Windows 10 jest Windows Hello, technologia biometryczna, która pozwala m.in. na logowanie się do komputera dzięki rozpoznawaniu twarzy. Korzysta ona z intelowskiej kamery RealSense używającej trzech kamer - działających w podczerwieni, z soczewkami 3D oraz tradycyjnych

Niebezpieczne Google Glass

2 maja 2013, 09:04W Google Glass nie wbudowano żadnych mechanizmów uwierzytelniania. Jay Freeman, programista, który specjalizuje się w przełamywaniu zabezpieczeń iPhone'ów i urządzeń z Androidem odkrył, że możliwe jest przejęcie kontroli nad okularami przez soobę trzecią

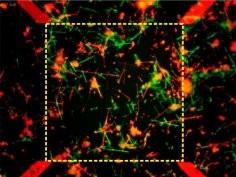

Srebrne nanodruciki uniemożliwią fałszowanie

21 marca 2014, 10:24Naukowcy z Korei Południowej opracowali unikatowe wzory, uzyskiwane z losowo rozrzuconych srebrnych nanodrucików. Miałyby one być wykorzystywane jako zabezpieczenie przeciw podrabianiu.

Dziurawe urządzenia D-Linka

1 czerwca 2015, 09:20Eksperci z węgierskiej firmy Seach-Lab odkryli 53 dziury w urządzeniach NAS (Network Attached Storage) i NVR (Networked Video Recording) firmy D-Link. Dziury pozwalają, m.in., przejąć kontrolę nad urządzeniem. Dziury znaleziono m.in. w DNS-320, DNS-320L, DNS-327L, DNR-326, DNS-320B i innych.

Hakerzy przejmują bankowe SMS-y uwierzytelniające

8 maja 2017, 09:55Niemiecki Süddeutsche Zeitung donosi, że w styczniu bieżącego roku doszło do udanych ataków na system dwustopniowego uwierzytelniania transakcji handlowych. Zdaniem dziennikarzy hakerzy byli w stanie przechwycić SMS-y z kodem uwierzytelniającym.

Krytyczna dziura w Windows Server

19 listopada 2014, 12:34Microsoft opublikował pilną poprawkę dla dziury we wszystkich wersjach systemu Windows Server. Dziura pozwala napastnikowi na stworzenie konta administratora i daje pełen dostęp do systemu.

CIA od 10 lat podsłuchuje rutery różnych producentów

16 czerwca 2017, 10:31Przez ostatnich 10 lat CIA infekowała i podsłuchiwała rutery wielu popularnych producentów. Z najnowszych dokumentów ujawnionych przez WikiLeaks w ramach zastawu Vault 7 dowiadujemy się, że kod o nazwie CherryBlossom szczególnie efektywnie działa przeciwko modelom D-Link DIR-130 oraz Linksys WRT300N

R2H - przenośny komputer Asusa

27 sierpnia 2006, 09:53Na rynku oficjalnie zadebiutował R2H Ultra-Mobile PC firmy Asustek. To przenośne urządzenie wyposażono zarówno we wbudowaną kamerę internetową o wysokiej rozdzielczości, jak i odbiornik GPS oraz system biometrycznego uwierzytelniania.