MS Office dla smartfonów z Androidem

20 maja 2015, 08:55Microsoft udostępnił wersję preview programów Excel, Power Point i Word dla smartfonów z Androidem. Na początku roku podobną wersję udostępniono dla androidowych tabletów.

Zdjęcia wygenerowane przez AI zalewają Internet i szerzą dezinformację

27 kwietnia 2023, 20:31Papież Franciszek paradujący po Watykanie w białej, puchowej kurtce od Balenciagi, Donald Trump uciekający przed policją, Władimir Putin za kratkami. To tylko kilka z licznych przykładów zdjęć, które obiegły Internet w ciągu ostatnich miesięcy. Wszystkie mają jedną cechę wspólną – przedstawiają wydarzenia, które nigdy nie miały miejsca.

Wykup sobie nazwę ulicy

16 lutego 2007, 17:08Ivád to małe miasteczko na północnym wschodzie Węgier. Jego burmistrz, notabene Ivády Gábor, wpadł na nietypowy pomysł zarobienia pieniędzy. Nazwy wszystkich ośmiu ulic zostaną zmienione. Metr ulicy można wykupić za 100 tysięcy forintów (ok. 511 dol.).

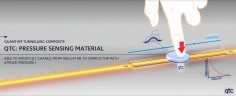

QTC - nowy pomysł na wyświetlacze dotykowe

9 lutego 2010, 11:34Brytyjska firma Peratech rozwija interesującą technologię o nazwie Quantum Tunnelling Composite (QTC), która pozwala na budowę wyświetlaczy dotykowych i klawiszy o znacznie większych możliwościach niż dotychczas. Licencję na technologię Peratechu kupił już Samsung oraz japońska Nissha.

Koniec Windows CE

3 lutego 2012, 12:22Po 16 latach istnienia jądro Windows CE odchodzi do historii. Z materiału wideo dotyczącego telefonów Nokii z systemem Windows Phone 8 wynika, że system ten będzie korzystał z jądra Windows NT.

IBM i Apple razem na rynku mobilnym

16 lipca 2014, 08:38IBM i Apple podpisały umowę o współpracy w dziedzinie technologii mobilnych. Przedsiębiorstwa wykorzystają swoje największe atuty, dzięki czemu posiadacze iPhone'ów i iPadów będą mogli korzystać z narzędzi analitycznych IBM-a.

Chińczycy przejmą część Opera Software

19 lipca 2016, 08:53Chińskiemu konsorcjum inwestycyjnemu, na czele którego stoi Golden Brick, nie udało się przejąć Opera Software. Na wartą 1,2 miliarda USD nie zgodziły się urzędy regulujące rynek. W związku z tym Golden Brick i zarząd Opery uzgodniły, że Chińczycy zakupią tylko niektóre części norweskiej firmy

Angielski z native speakerem online

7 września 2023, 13:03Płynne posługiwanie się językiem obcym to cel wielu osób - uczniów, studentów i dorosłych. Jeśli zastanawiasz się nad wyborem odpowiedniego kursu językowego bądź lekcji indywidualnych i stoisz przed decyzją dotyczącą wyboru najlepszego nauczyciela, lektura niniejszego artykułu pomoże Ci podjąć właściwą decyzję.

Piractwo może być korzystne

18 marca 2008, 14:47Karen Croxson, ekonomistka z Oxford University dowodzi, że piractwo może być korzystne dla dotkniętych nim firm. Swoje wnioski przedstawiła podczas dorocznej konferencji Królewskiego Towarzystwa Ekonomicznego.

Ciemny krzem usprawni elektronikę

3 września 2010, 16:15Inżynierowie z University of California w San Diego opracowali nowy typ specjalizowanych, energooszczędnych układów scalonych dla smartfonów. Co ciekawe, ich metoda pozwala błyskawicznie zaprojektować chip dostosowany do konkretnej aplikacji.