Microsoft określił datę końca produkcji pecetów z Windows 7

4 listopada 2015, 10:40Microsoft zdecydował, że od 1 listopada 2016 roku producenci pecetów nie będą mogli wytwarzać komputerów z preinstalowanym Windows 7. Koncern z Redmond opublikował właśnie dokument "Windows Lifecycle Fact Sheet", z którego dowiadujemy się, że 31 października 2016 roku będzie ostatnim dniem, w którym producentom OEM można będzie budować takie maszyny.

Niezałatany MS Office narażony na poważny atak

9 września 2015, 07:56Cyberprzestępcy atakują dziurę w MS Office, do której poprawkę opublikowano w kwietniu. Ci, którzy jej nie zainstalowali, narażają się na utratę kontroli nad komputerem. Wystarczy bowiem otworzyć odpowiednio spreparowany dokument, by doszło do zainfekowania komputera backdoorem

Pozew przeciwko służbom specjalnym

25 sierpnia 2015, 13:09Grupa demaskatorów postanowiła pozwać amerykańskie służby specjalne oraz urzędy, oskarżając je o prześladowania i szpiegowanie. Thomas Drake, Diane Roark, Ed Loomis, J. Kirk Wiebe oraz William Binney wystąpili z prywatnym oskarżeniem przeciwko NSA, FBI, Departamentowi Sprawiedliwości, Michaelowi Haydenowi, Keithowi Alexandrowi, Chrisowi Inglisowi, Robertowi Muellerowi i innym

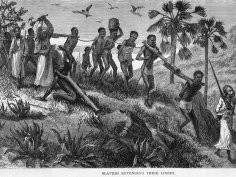

Biznesowe zapiski z handlu ludźmi

13 sierpnia 2015, 11:22St. John's College, jeden z collage'ów Cambridge University, udostępnił dokumentację dotyczącą XVIII-wiecznego handlu niewolnikami. Możemy dowiedzieć się z niej m.in. jakie ceny osiągali poszczególni niewolnicy

Zdalny atak na układy DRAM

30 lipca 2015, 10:23Francuscy i austriaccy eksperci opublikowali dokument, w którym opisują, w jaki sposób można przeprowadzić zdalny atak na układy pamięci DRAM. Atak wykorzystuje znany od lat problem o nazwie "Rowhammer". Problem związany jest z gęstym upakowaniem komórek pamięci w układach DRAM, co powoduje, że są one niezwykle podatne na wewnętrzne zakłócenia

Badają mapę, z której korzystał Kolumb

15 czerwca 2015, 12:25W 1962 roku anonimowy darczyńca przekazał Yale University mapę świata autorstwa Henricusa Martellusa, XV-wiecznego niemieckiego kartografa pracującego we Florencji. Najnowsze badania mapy sugerują, że była ona intensywnie badana przez Krzysztofa Kolumba przed jego pierwszą podróżą.

Pentagon oficjalnie o cyberwojnie

23 kwietnia 2015, 10:54Pentagon po raz pierwszy oficjalnie przyznał, że wśród planów strategicznych uwzględnia prowadzenie cyberwojny. W opublikowanej 33-stronicowej strategii znalazło się stwierdzenie, że Departament Obrony powinien mieć możliwość wykorzystania operacji cyfrowych w celu zniszczenia sieci dowodzenia przeciwnika, infrastruktury wojskowej oraz obniżenia jego zdolności rażenia

Microsoft łata swoje programy

15 kwietnia 2015, 11:18Microsoft opublikował 11 biuletynów bezpieczeństwa. Cztery z nich uznano za krytyczne, a siedem za ważne. Krytyczny biuletyn MS15-032 poprawia 10 dziur w Internet Explorerze w wersjach od 6 do 11. Jedna z dziur umożliwia zdalne wykonanie złośliwego kodu, gdy użytkownik odwiedzi spreparowaną witrynę WWW. Równie niebezpieczne dziury poprawiono wraz z biuletynem MS15-33

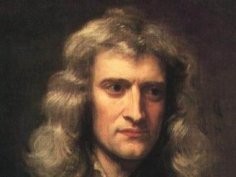

Newton zaprojektował medal koronacyjny

20 marca 2015, 11:26Izaak Newton kojarzy się raczej z astronomią i zasadami dynamiki, Jospeh Hone, doktorant Uniwersytetu Oksfordzkiego, odkrył jednak, że był on także projektantem medalu koronacyjnego królowej Anny Stuart.

Matematyk ma żal do kolegów

8 stycznia 2015, 12:55Shinichi Mochizuki z Uniwersytetu w Kioto opublikował przed 2 laty 500-stronicowy dokument w którym, jak twierdzi, dowiódł prawdziwości hipotezy ABC. Uczony ma jednak żal do kolegów matematyków, gdyż żaden z nich nie przeprowadził dotychczas krytycznej analizy jego pracy.