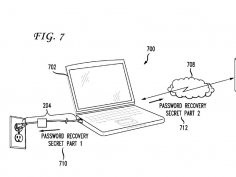

Hasło z zasilacza

9 stycznia 2012, 16:17Apple złożyło wniosek patentowy na technologię, która umożliwia przechowywanie na urządzeniach peryferyjnych - od drukarek po zasilacze - danych koniecznych do odzyskania zapomnianych haseł

Obrazki i gesty zabezpieczą Windows 8

20 grudnia 2011, 14:00Użytkownicy Windows 8 będą mogli zrezygnować z tradycyjnych haseł zabezpieczających na rzecz chronienia dostępu do danych za pomocą... obrazków i gestów

Starożytne historie o duchach i wilkołakach

17 października 2011, 13:00Kochamy się bać, o czym świadczy popularność horrorów czy thrillerów. Pogoń za dreszczykiem emocji nie jest jednak wynalazkiem naszych czasów. O historiach o duchach i wilkołakach, jakie opowiadali sobie starożytni Rzymianie czy Grecy, można przeczytać w najnowszej książce prof. Debbie Felton z University of Massachusetts Amherst.

Włamanie na MySQL.com

27 września 2011, 11:34Cyberprzestępcy włamali się na MySQL.com. W wyniku ataku osoby, które odwiedzały witrynę, były narażone na działanie złośliwego oprogramowania

Sądowe kłopoty Google'a

4 lipca 2011, 16:49Sąd federalny odrzucił wniosek Google'a o oddalenie oskarżenia przeciwko koncernowi, w którym stwierdzono, że naruszył on Federalną ustawę o podsłuchach. Jednocześnie sędzia James Ware odrzucił inne zarzuty kierowane przeciwko koncernowi Page'a i Brina.

Żywy billboard oczyszcza powietrze

30 czerwca 2011, 09:00Coca-Cola Filipiny i WWF Filipiny odsłoniły w ubiegły czwartek (23 czerwca) pierwszy w kraju, a może i na świecie roślinny billboard. Jak głosi widoczne z daleka hasło, pochłania on zanieczyszczenia powietrza. Tablica znajduje się na Adriano Building w Makati.

Oszczędność energii dzięki tolerancji na błędy

2 czerwca 2011, 11:00Uczeni z University of Washington uważają, że nowy model programowania, bardziej tolerancyjnego dla błędów, może zaoszczędzić nawet 90% energii.

Ukradli gazowe sekrety

10 lutego 2011, 15:06Firma McAffee opisuje, jak cyberprzestępcy przez kilkanaście miesięcy mieli dostęp do sieci komputerowej co najmniej pięciu firm działających w sektorze ropy naftowej i gazu. Atakującym udało się ukraść dokumenty dotyczące wydobycia złóż i zawartych kontraktów.

Na widok Red Bulla jadą ostrzej

1 lutego 2011, 13:26Logo Red Bulla wpływa na zachowanie ludzi. Biorąc udział w grze komputerowej, osoby prowadzące bolid z charakterystycznym złoto-czerwonym wizerunkiem jechały bardziej agresywnie i podejmowały większe ryzyko. Doskonale wpisuje się to w taktykę marketingową marki, która wydaje się udzielać konsumentom (Journal of Consumer Psychology).

Tajny debugger w procesorach AMD

16 listopada 2010, 11:39W procesorach AMD odkryto tajny debugger, stosowany w nich od około 10 lat. Na jego ślad wpadł hacker o pseudonimie Czernobyl, specjalizujący się w łamaniu zabezpieczeń sprzętowych.