Industroyer, godny następca Stuxneta?

14 czerwca 2017, 10:55Industroyer to, zdaniem części ekspertów, największe od czasów Stuxneta zagrożenie dla infrastruktury przemysłowej. Specjaliści z firmy ESET, którzy przeanalizowali Industroyera, informują, że kod jest zdolny do przeprowadzenia ataku podobnego do tego, który w 2016 roku doprowadził do wyłączenia prądu w Kijowie

Microsoftowy kod dla... Linuksa

21 lipca 2009, 11:39Walka o rynek skłania nawet największych do podejmowania zaskakujących decyzji. Microsoft opublikował właśnie linuksowe sterowniki dla Hyper-V na licencji GPL.

Regin działa od 6 lat

24 listopada 2014, 10:47Firma Symantec informuje o odkryciu zaawansowanego spyware'u nazwanego Regin. Od 2008 roku szpieguje on firmy, organizacje rządowe oraz osoby prywatne. Symantec opublikował właśnie analizę techniczną [PDF] Regiina, w której czytamy, że charakteryzuje go struktura świadcząca o rzadko spotykanych umiejętnościach jego twórców.

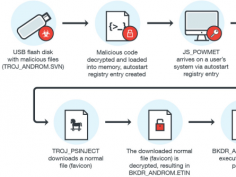

Infekuje komputer bez zapisywania plików na HDD

4 września 2017, 09:18Firma Trend Micro odkryła szkodliwe oprogramowanie, które w czasie infekcji nie zapisuje żadnych plików na twardym dysku. Przez to trudniej jest je wykryć i przeanalizować. Początkowo eksperci nie wiedzieli, w jaki sposób szkodliwy kod jest rozpowszechniany. Odkryto jednak, że infekcja rozpoczyna się od klipsu USB.

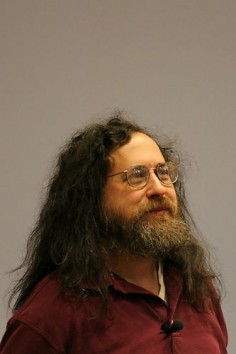

Partia Piratów zagraża wolnemu oprogramowaniu?

27 lipca 2009, 17:25Propozycja Partii Piratów spotkała się z krytyką ze strony... Richarda Stallmana, jednego z twórców ruchu wolnego oprogramowania, założyciela GNU i Free Software Foundation.. Jej przyjęcie zagraża bowiem idei tego ruchu.

Gwałtowny wzrost liczby szkodliwego kodu dla Androida

21 listopada 2011, 12:07Juniper Networks ostrzega, że od lipca liczba szkodliwego kodu atakującego system Android wzrosła niemal pięciokrotnie. Nie widać też żadnych znaków spowolnienia aktywności cyberprzestępców, możemy się zatem spodziewać gwałtownego wzrostu liczby szkodliwych aplikacji.

Androidowe aplikacje VPN mogą być niebezpieczne

30 stycznia 2017, 12:49Użytkownicy Androida, którzy chcieliby zadbać o swoje bezpieczeństwo, muszą szczególnie uważać na oprogramowanie do tworzenia wirtualnych sieci prywatnych (VPN). Zwykle tego typu połączenia charakteryzują się wysokim bezpieczeństwem, jednak czasem ich tworzenie może narazić nas na niebezpieczeństwo

Ataki na MS Office to dopiero początek?

31 marca 2014, 10:48Użytkownicy MS Worda i Excela stali się celem ataków nowej zaawansowanej rodziny szkodliwego kodu o nazwie Crigent. Szkodniki te trafiają na komputer użytkownika jako zainfekowane pliki Worda lub Excela. Mogą być one wgrane przez inny szkodliwy kod lub też pobrane przez ofiarę. Gdy zostaną otwarte pobierają dwa dodatkowe fragmenty kodu z dwóch znanych serwisów zapewniających anonimowość: Tor i Polipo - informuje Alvin John Nieto z firmy Trend Micro

Dziura w szwajcarskim systemie wyborczym

13 marca 2019, 11:11W kodzie źródłowym szwajcarskiego systemu wyborczego znaleziono poważny błąd kryptograficzny. Umożliwia on osobom z wewnątrz, które zarządzają tym systemem lub go implementują, na manipulowanie głosami.

Microsoft polubił licencję GPL?

22 lipca 2009, 13:21Po raz drugi w ciągu ostatnich dni Microsoft udostępnił kod na licencji GPL. Tym razem koncern dał wgląd do Live Services Plug-in dla Moodle. To wtyczka ułatwiająca korzystanie z usług Live@edu, takich jak poczta, kalendarz, komunikator czy wyszukiwanie w Moodle, opensource'owym pakiecie przeznaczonym do tworzenia kursów prowadzonych przez Sieć.