Komitet Techniczny bada Windows 7

12 marca 2008, 08:41Od 2002 roku na podstawie ugody pomiędzy Microsoftem a amerykańskim urzędem antymonopolowym, koncern z Redmond znajduje się pod szczególnym nadzorem rządowym. Przestanie on obowiązywać w 2009 roku, rok przed spodziewaną premierą systemu Windows 7, znanego pod kodową nazwą Blackcomb.

Przestępcy korzystają na walce z The Pirate Bay

3 listopada 2009, 11:30Próby zamknięcia serwisu The Pirate Bay spowodowały, że w trzecim kwartale bieżącego roku liczba witryn umożliwiających nielegalne dzielenie się plikami wzrosła trzykrotnie. Niektóre z tych witryn zostały jednak założone przez cyberprzestępców i rozpowszechniają szkodliwy kod.

Zbadali kod Androida

3 listopada 2010, 12:44Firma Coverity, specjalizująca się w poszukiwaniu luk bezpieczeństwa w kodzie źródłowym programów, która już w przeszłości badała programy opensource'owe, tym razem przyjrzała się kodowi systemu Android.

Anonimowi podsłuchali FBI

6 lutego 2012, 11:04Anonimowi opublikowali na YouTube nagranie telekonferencji pomiędzy agentami FBI a detektywami z Londynu. Obie służby potwierdziły, że nagranie jest autentyczne i wszczęły śledztwo w tej sprawie.

Zmasowane uderzenie w botnety

6 czerwca 2013, 09:09Microsoft we współpracy z FBI, organizacjami takimi jak Financial Services - Information Sharing and Analystis Center, American Bankers Association i innymi, doprowadził do likwidacji botnetów, które ukradły z kont bankowych ponad 500 milionów dolarów.

Ponowne łatanie dziury Stuxneta

11 marca 2015, 11:21Microsoft opublikuje dzisiaj biuletyn MS15-020, którym załata dziurę wykorzystywaną przez słynnego robaka Stuxnet. Po raz pierwszy dziura ta została załatana przez koncern z Redmond 2 sierpnia 2010 roku. Ponad 4 lata później okazało się, że łata nie działa tak jak powinna i maszyny użytkowników wciąż są wystawione na atak

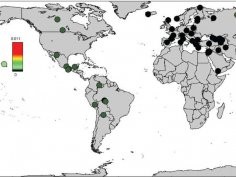

Powstała mapa genów denisowian w genomie Homo sapiens

29 marca 2016, 10:11Większość ludzi spoza Afryki ma w swoim DNA kod genetyczny neandertalczyków. Z najnowszej mapy dziedzictwa genetycznego możemy też dowiedzieć się, że spora część obecnie żyjących, szczególnie mieszkańców Azji Południowej, to w pewnej mierze potomkowie denisowan

Sprawa seryjnego mordercy: bazy DNA pozwalają na zidentyfikowanie 60% białych w USA

15 października 2018, 09:01Ujęcie seryjnego mordercy nazwanego przez prasę Golden State Killer pokazało, jak przydatnymi narzędziami w rękach policji mogą być ogólnodostępne bazy danych genealogicznych, w których obywatele dobrowolnie pozostawiają próbki DNA. Teraz analizy przeprowadzone przez naukowców wykazały, że już za kilka lat – przynajmniej w USA – przed śledczymi nie ukryje się nikt, kto pozostawił na miejscu przestępstwa swój ślad genetyczny.

Karkonoski Park Narodowy: szukając śladów dawnych roślin, naukowcy pobierali rdzenie osadów dennych z Małego Stawu

18 października 2022, 10:32Szukając śladów roślin z czasów, kiedy ustępował lodowiec, naukowcy z paru uczelni pobierali rdzenie osadów z dna Małego Stawu w Karkonoszach. Zespół pracował na pokładzie pływającej platformy.

Microsoft uruchomi portal dotyczący bezpieczeństwa

26 kwietnia 2007, 08:46W lipcu Microsoft uruchomi swój własny portal dotyczący bezpieczeństwa. Microsoft Malware Protection Center można już obejrzeć w Sieci. Jest to na razie wstępna jego wersja.

« poprzednia strona następna strona » … 39 40 41 42 43 44 45 46