Źle zabezpieczone usługi VPN

2 lipca 2015, 10:02Rosnąca popularność usług VPN skłoniła badaczy z rzymskiego Uniwersytetu Sapienza oraz londyńskiego Uniwersytetu Królowej Marii do przyjrzenia się 16 komercyjnym usługom tego typu. Okazało się, że żadna z nich nie jest całkowicie bezpieczna, a najpoważniejszym problemem jest sposób w jaki korzystają one z IPv4 i IPv6

Cyberprzestępcy zaburzyli dystrybucję gazet

2 stycznia 2019, 10:53Wielu Amerykanów z opóźnieniem otrzymało swoje ulubione gazety. To skutek cyberataku, w wyniku którego opóźnieniu uległa dystrybucja takich tytułów jak The Los Angeles Times, Chicago Tribune, Wall Street Journal i New York Times. W wyniku ataku dziennikarze z południowej Kalifornii nie byli w stanie wysłać swoich tekstów do drukarni.

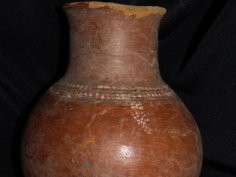

USA zwróciły Mali ponad 900 skradzionych zabytków

25 listopada 2021, 10:41Amerykańskie służby celne zwróciły Mali 921 ukradzionych artefaktów. Wśród nich znajdowało się sześć dużych urn pogrzebowych z lat 900–1700, naczynie w kształcie podwójnego kubka zdobione za pomocą grzebienia (l. 800–1500) czy polichromowane naczynie z lat 1100–1400 o wysokiej szyjce, a także ponad 900 kamiennych narzędzi i siekier z neolitu

Skradziono toksyczne rogi

16 kwietnia 2008, 21:30Z Iziko SA Museum w Cape Town w RPA ukradziono dwa nasączone trucizną rogi nosorożca. Władze obawiają się, że mogły zostać wywiezione do Azji, gdzie w postaci sproszkowanej są zażywane jako afrodyzjak. Nietrudno się domyślić, że dla kogoś, kto zetknąłby się z nimi, taka przygoda zakończyłaby się tragicznie.

Śledztwo ws. cyberataku na Nasdaq

7 lutego 2011, 12:43Federalne organy ścigania badają przypadek włamania do komputerów giełdy Nasdaq. Jak donosi The Wall Street Journal, do włamania doszło w ubiegłym roku. Przestępcy dostali się do komputerów Nasdaq OMX Group, ale nie zaatakowali platformy do przeprowadzania operacji giełdowych

Ataki na MS Office to dopiero początek?

31 marca 2014, 10:48Użytkownicy MS Worda i Excela stali się celem ataków nowej zaawansowanej rodziny szkodliwego kodu o nazwie Crigent. Szkodniki te trafiają na komputer użytkownika jako zainfekowane pliki Worda lub Excela. Mogą być one wgrane przez inny szkodliwy kod lub też pobrane przez ofiarę. Gdy zostaną otwarte pobierają dwa dodatkowe fragmenty kodu z dwóch znanych serwisów zapewniających anonimowość: Tor i Polipo - informuje Alvin John Nieto z firmy Trend Micro

Hybrydowy trojan Goznym atakuje klientów banków

18 kwietnia 2016, 09:41Specjaliści z IBM-owskiego X-Force ostrzegają przed nowym szkodliwym kodem, który atakuje głównie mieszkańców USA oraz Kanady i kradnie im każdego dnia miliony dolarów. Trojan Goznym to kod, który powstał z połączenia trojanów Gozi ISFB i Nymaim

Z muzeum w Dreźnie ukradziono bezcenne eksponaty

26 listopada 2019, 05:15Wczoraj nad ranem (tuż przed piątą) miało miejsce włamanie do Grünes Gewölbe, muzeum jubilerstwa i złotnictwa założonego jako skarbiec elektorów saskich przez Augusta II Mocnego. Złodzieje, których widać na ujawnionych przez policję nagraniach z monitoringu, zabrali bezcenne eksponaty z XVIII w.

Ubezpieczenie - co to jest? Jakie są rodzaje?

31 października 2024, 16:44Ubezpieczenie to forma ochrony finansowej zapewniane przez towarzystwo ubezpieczeniowe, która chroni osoby i mienie przed skutkami nieprzewidzianych zdarzeń. Polega na zawarciu umowy między ubezpieczycielem a ubezpieczonym, gdzie ubezpieczyciel zobowiązuje się do wypłaty odszkodowania w zamian za opłacaną przez ubezpieczonego składkę. W zależności od potrzeb i rodzaju ryzyka dostępne są różne rodzaje ubezpieczeń.

« poprzednia strona następna strona » … 13 14 15 16 17 18 19