Uprasza się o niepolowanie na zwierzęta gospodarskie!

3 kwietnia 2008, 09:50Już za niecałe 2 tygodnie (13 kwietnia) odbędzie się słynny Maraton Londyński. W biegu ma wziąć udział 6 afrykańskich wojowników z plemienia Masajów. Wystosowano do nich kilka próśb. Po pierwsze, nie wolno im polować na zwierzęta z farm, po drugie, powinni zakryć swoje przyrodzenie.

Wii nowym sposobem na cukrzycę

10 grudnia 2013, 11:18Aktywne gry komputerowe pomagają chorym z cukrzycą typu 2. lepiej kontrolować poziom glukozy we krwi.

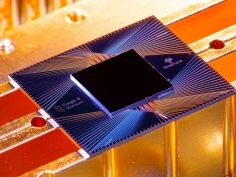

Zoom na komputerze kwantowym – Prima Aprilis.

1 kwietnia 2021, 08:18Daliście się nabrać na przypadkowe przełączenie i uruchomienie Zooma na maszynie kwantowej? :) Międzynarodowy zespół naukowy wykorzystał Sycamore, kwantowy komputer Google'a, do obsługi oprogramowania wideokonferencyjnego Zoom. Eksperci mają nadzieję, że dzięki współpracy z komputerem kwantowym – który wykazał swoją przewagę w niektórych zadaniach nad komputerami klasycznymi – możliwe będzie umieszczenie uczestników rozmowy w więcej niż jednym wirtualnym pokoju.

Dwa badania, jeden cel

25 kwietnia 2008, 08:13Pracujący z amerykańskim Narodowym Instytutem Zdrowia naukowcy donoszą o stworzeniu nowej metody, która pozwala na zbadanie zawartości tlenu w guzie nowotworowym bez uzyskiwania bezpośredniego dostępu do jego wnętrza. Technologia ta ma szansę stać się ważnym krokiem naprzód, pozwalającym na optymalizację terapii u indywidualnych pacjentów. Może to mieć bezpośredni wpływ na ogólną skuteczność leczenia wielu typów nowotworów.

Precyzyjna oszczędność energii

16 stycznia 2014, 13:29Teoretyczne modele, za pomocą których próbowano wyjaśnić, dlaczego migrujące gatunki latają w formacji V sugerowały, że ptaki oszczędzają w ten sposób energię. Jednak wyliczenia pokazywały, że osiągnięcie tego celu wymaga niezwykle precyzyjnej koordynacji.

Nowotwory atakowały w średniowieczu znacznie częściej, niż sądziliśmy

11 maja 2021, 11:42W średniowieczu na Wyspach Brytyjskich ludzie chorowali na nowotwory 10-krotnie częściej niż dotychczas sądzono, informują naukowcy z University of Cambridge. Przeprowadzili oni pierwsze badania, w których wykorzystano zdjęcia rentgenowskie i tomografię komputerową do poszukiwania nowotworów w szkieletach populacji sprzed epoki przemysłowej

Marakuja ratunkiem dla astmatyków?

19 maja 2008, 11:03Składniki skórki owoców męczennicy jadalnej/marakui passiflory (Passiflora edulis) mogą przynieść ulgę 400 mln osób, które na całym świecie chorują na astmę.

Tytan zdradza historę supernowej

20 lutego 2014, 12:14Astronomom udało się zajrzeć do wnętrza eksplodującej gwiazdy w ostatnich minutach jej życia. Przeprowadzenie tego typu obserwacji było możliwe dzięki wystrzelonemu w czerwcu 2012 roku satelicie NuSTAR, którego zadaniem jest wykonywanie pomiarów promieniowania X z wysokoenergetycznych źródeł, takich jak supernowe czy czarne dziury.

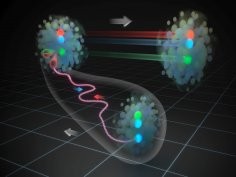

Opracowany w Krakowie Model Wymiany Gluonów kładzie kres koncepcji istnienia dikwarków

10 czerwca 2021, 08:47We wnętrzu każdego protonu bądź neutronu znajdują się trzy kwarki związane gluonami. Dotychczas często zakładano, że dwa z nich tworzą trwałą parę: dikwark. Teraz wydaje się jednak, że żywot dikwarków w fizyce dobiega końca. To jeden z wniosków płynących z nowego modelu zderzeń protonów z protonami bądź jądrami atomowymi

Przeglądarka dla dzieci z autyzmem

4 czerwca 2008, 15:12John LeSieur stworzył darmową przeglądarkę internetową dla dzieci z autyzmem. Schorzenie to zdiagnozowano u jego 6-letniego wnuka, a on chciał mu umożliwić swobodne surfowanie po Sieci.