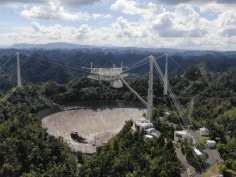

Koniec legendy. Radioteleskop w Arecibo zostanie wyburzony

20 listopada 2020, 12:40Po przeprowadzeniu inspekcji, w wyniku której uznano, że napraw w Arecibo Observatory nie uda się wykonać bez narażania na niebezpieczeństwo robotników oraz pracowników ośrodka, Narodowa Fundacja Nauki Stanów Zjednoczonych rozpoczęła program likwidacji 305-metrowego teleskopu, który przez 57 lat służył jako jeden z głównych światowych ośrodków radioastronomii, badań systemów planetarnych, Układu Słonecznego i badań przestrzeni kosmicznej

Na główną falę bocianich przylotów trzeba jeszcze poczekać

29 marca 2022, 10:59Pierwsza fala przylotów bocianów jest już faktem. Na główną falę migracji trzeba jednak jeszcze poczekać. Zgodnie z informacjami pochodzącymi od Grupy Badawczej Bociana Białego, ciągle mamy bowiem do czynienia z pojedynczymi osobnikami, przeważnie bez obrączek. Mogą to być ptaki, które w ogóle nie poleciały na zimowiska do Afryki i przezimowały w Polsce albo w Bułgarii, w której od dawna powiększa się zimująca frakcja, złożona także z polskich osobników.

Roboty pomagają poruszać się ludziom po udarach i ze stwardnieniem zanikowym bocznym

26 sierpnia 2025, 12:58Od wielu lat inżynierowie z Uniwersytetu Harvarda tworzą elastyczne robotyczne stroje dla osób z upośledzeniem ruchu w wyniku udarów czy chorób neurodegeneracyjnych. Stroje takie służą nie tylko pomocą przy wykonywaniu codziennych czynności, ale równie pomagają przy terapii, której celem jest odzyskanie mobilności. Jednak nie ma dwóch identycznych osób, a nasz sposób poruszania się jest wysoce zindywidualizowany. Szczególnie jest to widoczne u osób z zaburzeniami mobilności. To zaś powoduje, że bardzo trudno jest stworzyć urządzenie, które nadawałoby się dla różnych osób.

Dziurawy Norton Personal Firewall

21 maja 2007, 08:35W oprogramowaniu Norton Personal Firewall 2004 znaleziono lukę, która umożliwia wprowadzenie złośliwego kodu do systemu i wykonanie go. Symantec informuje, że błąd występuje w module ActiveX ISAlertDataCOM (plik ISLALERT.DLL).

Nowy pomysł na leczenie niepłodności

23 lipca 2008, 01:02Nowa metoda usuwania częstej przyczyny męskiej niepłodności pozwala na znaczne zwiększenie prawdopodobieństwa skutecznego zapłodnienia - informują amerykańscy lekarze. Co więcej, proponowana przez nich technika pozwala na zmniejszenie inwazyjności zabiegu oraz groźby ewentualnych powikłań.

Przedłużanie o narzędzie

23 czerwca 2009, 11:41Po raz pierwszy udało się wykazać, że używanie narzędzi – nawet przez kilka minut - przekształca mózgową mapę ciała. Allesandro Farné z Université Lyon I wykazał, że w takiej sytuacji zmienia się postrzeganie długości ręki. Oznacza to, że podczas posługiwania się różnymi przyrządami mózg włącza je do reprezentacji ciała (Current Biology).

Zaobserwowali ruch elektronu

14 czerwca 2010, 11:20Grupa europejskich naukowców zaobserwowała ruch elektronów w molekułach. To niezwykle istotne osiągnięcie, które ułatwi obserwowanie i rozumienie reakcji chemicznych. Uczeni, pracujący pod kierunkiem profesora Marca Vrakkinga z Instytutu Maksa Borna, wykorzystali attosekundowe impulsy lasera.

DRM zwiększa piractwo?

7 października 2011, 18:00Naukowcy z Rice University i Duke University twierdzą, że rezygnacja przez przemysł muzyczny z zabezpieczeń DRM może przyczynić się do zmniejszenia piractwa. Specjalizujący się w zagadnieniach marketingu profesorowie Dinah Vernik, Devavrat Purohit i Preyas Desal wykorzystali technikę modelowania statystycznego by sprawdzić, jak obecność lub brak DRM wpływa na wybory konsumentów.

Niby nic, a liczba błędów rośnie...

10 stycznia 2013, 12:41Krótkie przerwy mają zaskakująco duży wpływ na zdolność dokładnego dokończenia zadania. Podczas studium z udziałem 300 ochotników naukowcy z Uniwersytetu Stanowego Michigan zauważyli, że po wybiciu z rytmu na zaledwie 3 s wskaźnik błędów popełnianych przy wykonaniu zadania na komputerze podwajał się.

Wadliwa biblioteka zagraża odtwarzaczom multimedialnym

21 stycznia 2015, 09:32Turecki ekspert ujawnił dwie dziury zero-day w bibliotece używanej m.in. przez odtwarzacz plików multimedialnych VLC. Jak poinformował Veysel Hatas luki pozwalają napastnikowi na wykonanie dowolnego kodu. Ataku można dokonać za pomocą odpowiednio spreparowanych plików FLV i M2V