Adobe łata Flash Playera

13 maja 2016, 05:53W najnowszej aktualizacji Flash Playera Adobe załatało 25 luk z poprzedniej edycji, w tym dziurę typu zero-day. Ta dziura pozwalała na przejęcie całkowitej kontroli nad komputerem

Sfermentowany ekstrakt ze stewii zabija komórki nowotworu trzustki

23 lipca 2025, 08:01Ekstrakt z liści stewii, poddany fermentacji za pomocą bakterii żyjących na liściach bananowca, jest toksyczny dla komórek nowotworu raka trzustki, ale nie szkodzi zdrowym komórkom nerek, informują badacze z Uniwersytetu w Hiroszimie. Rak trzustki to bardzo złośliwy i śmiercionośny nowotwór. Odsetek osób, które przeżywają 5 lat od diagnozy wynosi mniej niż 10%.

Wykrywanie głodu hormonu głodu

9 grudnia 2011, 06:50Dzięki nowoczesnemu sprzętowi guzy gruczołu krokowego można wykryć wcześniej niż kiedykolwiek, gorzej mają się jednak sprawy ze stwierdzeniem, czy są one łagodne, czy złośliwe. Może się to zmienić dzięki środkowi kontrastowemu z greliną, którą połączono z fluorescencyjnym znacznikiem (grelina jest lepiej znana jako hormon głodu).

RAMpage zagraża urządzeniom z Androidem

2 lipca 2018, 11:28Niemal wszystkie urządzenia z Androidem sprzedane po roku 2012 są podatne na atak RAMpage. To odmiana znanego od co najmniej 3 lat ataku Rowhammer. Atak pozwala napastnikowi na przejęcie całkowitej kontroli nad urządzeniem ofiary.Rowhammer wykorzystuje fakt, że współczesne układy pamięci są bardzo gęsto upakowane

Rak piersi u mężczyzn zwiększa ryzyko innych nowotworów

25 stycznia 2007, 19:00U mężczyzn z nowotworem gruczołu sutkowego znacznie wzrasta ryzyko wystąpienia drugiego nowotworu. Takie są wyniki największego jak dotąd badania dotyczącego tego zagadnienia.

Nowy test do różnicowania guzów jajnika

16 października 2014, 11:20Naukowcy z Imperial College London i Uniwersytetu Katolickiego w Leuven opracowali nowy test ADNEX, który pomoże lekarzom lepiej diagnozować guzy jajnika i wybierać odpowiednie leczenie.

Chińscy hakerzy zaatakowali firmy telekomunikacyjne

31 października 2019, 17:33Powiązani z chińskim rządem hakerzy z grupy APT41 włamali się do sieci wielkich firm telekomunikacyjnych, by móc podsłuchiwać rozmowy prowadzone przez światowych liderów. Eksperci z firmy FireEye Mandiant twierdzą, że hakerzy zainfekowali sieci narzędziem o nazwie MessageTap.

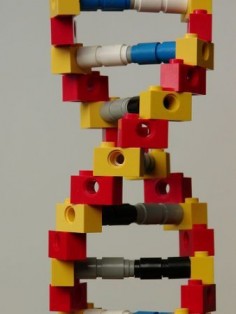

Zsekwencjonowano genom nowotworu

17 grudnia 2009, 22:23Naukowcy z brytyjskiego Instytutu Sangera ustalili, jako pierwsi w historii, kompletną sekwencję genomu komórek nowotworowych pobranych od dwojga pacjentów. Osiągnięcie to oznacza otwarcie nowej epoki w diagnostyce nowotworów i umożliwia poznanie tej grupy chorób z niespotykaną dotąd dokładnością.

CryptoDrop chroni przed ransomware'em

12 lipca 2016, 09:38Na University of Florida powstał program, który skutecznie chroni przed złośliwym kodem typu ransomware. Podczas testów CryptoDrop, bo tak nazwano nowe oprogramowanie, wykrył i powstrzymał 100% ataków przeprowadzonych za pomocą 492 fragmentów złośliwego kodu

C. albicans powoduje, że czerniak jest bardziej złośliwy. Opisano mechanizm jego działania

5 lutego 2026, 12:01W 2020 roku nowotwory zabiły około 10 milionów ludzi na całym świecie. Specjaliści szacują, że w 13–18 procentach przypadków do pojawienia się nowotworu przyczynia się infekcja mikroorganizmem. Obecnie Międzynarodowa Agencja Badań nad Rakiem (IARC) wymienia 13 onkogennych mikroorganizmów. Są wśród nich bakterie, wirusy i pasożyty. Ostatnie badania wskazują jednak, że również i grzyby mogą mieć działanie onkogenne. A jednym z nich jest Candida albicans, grzyb występujący w ustach, na skórze, w układzie pokarmowym czy pochwie.

« poprzednia strona następna strona » … 2 3 4 5 6 7 8 9