Laptopem w serwery

14 listopada 2016, 09:46Eksperci z duńskiej firmy TDC Security Operations Center znaleźli sposób na przeprowadzenie skutecznego ataku DoS przeciwko wielkim serwerom w sytuacji, gdy atakujący dysponuje bardzo ograniczonymi zasobami. Ataku można dokonać na serwery chronione niektórymi firewallami Cisco i innych producentów

Specyfikacja XML Encryption podatna na atak

24 października 2011, 12:34Badacze z Ruhr-Universität Bochum twierdzą, że specyfikacja XML Encryption, która definiuje sposób szyfrowania elementów w komunikacji między usługami sieciowymi, jest podatna na atak. XML Encryption wykorzystują m.in. tacy giganci jak IBM, Microsoft czy Red Hat.

Nowy sposób ataku bardziej niebezpieczny niż Stuxnet

13 stycznia 2017, 13:17Badacze z firmy Positive Technologies ostrzegają, że mechanizm debugujący obecny w niektórych procesorach Intela pozwala na przejęcie pełniej kontroli nad systemem i przeprowadzenie ataków, które nie zostaną wykryte przez współczesne narzędzia zabezpieczające. Problem stanowi fakt, że interfejs wspomnianego mechanizmu jest dostępny za pośrednictwem portu USB 3.0.

Plotkarska Wikipedia

6 lipca 2006, 13:18Śmierć Kena Laya, byłego szefa firmy Enron, stała się kolejnym przykładem licznych słabości Wikipedii. W ostatnich miesiącach wokół projektu stworzenia otwartej encyklopedii niejednokrotnie rodziły się poważne, głośne nieporozumienia.

Hakerzy włamali się do systemu kolejowego

27 stycznia 2012, 12:56Reporterzy magazynu NextGov, powołując się na dokument wydany przez US Transportation Security Administration (TSA) informują, że hakerzy dwukrotnie zaatakowali infrastrukturę kolejową Pacific Northwest. Do pierwszego ataku doszło 1 grudnia ubiegłego roku na jednej z linii

Hakerzy ukradli bitcoiny warte dziesiątki milionów dolarów

8 grudnia 2017, 10:36Hakerzy przełamali zabezpieczenia jednego z najpopularniejszych narzędzi do wydobywania bitcoinów i ukradli jego użytkownikom dziesiątki milionów dolarów. Z dostępnych informacji wynika, że ofiarą ataku padło narzędzie Nicehash. Jego użytkownicy stracili ponad 4700 bitcoinów o łącznej wartości około 80 milionów dolarów

Uwaga na lukę w Wordzie

6 grudnia 2006, 11:42Microsoft ostrzega, że cyberprzestępcy zaczęli wykorzystywać niezałataną jeszcze lukę w wielu wersjach edytora Word. Atak ma ograniczony zasięg, a specjaliści z Redmond pracują już nad przygotowaniem odpowiedniej łaty.

Czerwony Październik atakuje od pięciu lat

15 stycznia 2013, 09:57Firma Kaspersky Lab opublikowała raport, w którym donosi o odkryciu ogólnoświatowej operacji szpiegowskiej, w ramach której zarażono komputery w kilkudziesięciu krajach świata. Złośliwe oprogramowanie kradnie dane z maszyn podłączonych do sieci rządowych, dyplomatycznych, instytucji naukowych, firm i instytucji związanych z energią jądrową, wydobyciem ropy naftowej i gazu, wojskiem, przemysłem kosmicznym i lotniczym oraz handlem

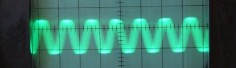

Atak dźwiękowy na dysk twardy

30 maja 2018, 10:54Podczas IEEE Symposium on Security & Privacy eksperci z University of Michigan i Uniwersytetu Zhejiang przeprowadzili pokaz ataku akustycznego na dysk twardy. Atak taki może zakończyć się uszkodzeniem dysku i utratą danych.

Kolejna dziura w Google Desktop

25 lutego 2007, 16:42Po raz drugi w ciągu ostatniego tygodnia okazuje się, że Google Desktop jest dziurawy. Tym razem specjaliści znaleźli lukę, która powoduje, iż program jest podatny na pewien mało znany rodzaj ataku zwany anti-DNS pinning.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 8 9 …