Atak na Pentagon

22 czerwca 2007, 09:57Pentagon został zmuszony do wyłączenia części swojego systemu pocztowego, zawierającego 1500 kont. Na serwerach wykryto bowiem włamanie.

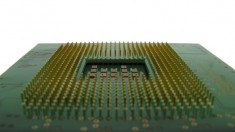

Kaspersky zaatakuje Intela

14 lipca 2008, 10:33Specjalista ds. zabezpieczeń, Kris Kaspersky, zapowiedział, że zademonstruje, w jaki sposób można zaatakować mikroprocesory Intela. Kaspersky twierdzi, że znalazł w nich błąd, który pozwala na przeprowadzenie zdalnego ataku za pomocą JavaScriptu lub pakietów TCP/IP.

Otyłość jak przeciekający dach

13 października 2008, 16:51Coraz więcej młodych osób cierpi na schorzenia związane z otyłością charakterystyczne do niedawna dla osób dorosłych - alarmują amerykańscy lekarze. Skutki tak wczesnego rozwoju tych chorób mogą być katastrofalne dla młodych organizmów.

Zdążyć przed migotaniem

27 kwietnia 2009, 20:40Prawdopodobieństwo zatrzymania krążenia można przewidzieć z dużym wyprzedzeniem dzięki analizie aktywności elektrycznej mięśnia sercowego - twierdzi naukowiec z Uniwersytetu w Tel Awiwie. Jego odkrycie może doprowadzić do stworzenia nowych, skuteczniejszych badań oceniających ryzyko choroby.

Epileptyczny happening

20 listopada 2009, 11:17Aktorka Rita Marcalo cierpi na padaczkę. Ukrywała ją przez 20 lat, teraz jednak zamierza z tym skończyć, wywołując napad na scenie. Wykorzysta do tego lampy stroboskopowe, podniesienie temperatury ciała oraz głodówkę. Na miesiąc przed "Mimowolnymi tańcami" (Involuntary Dances) Brytyjka przestała zażywać leki. Wszystko po to, by zwiększyć społeczną świadomość choroby i wyprowadzić ją z cienia.

Vaderowi pomogłaby psychoterapia

17 czerwca 2010, 09:01Eric Bui, psychiatra ze Szpitala Uniwersyteckiego w Tuluzie, pokusił się o napisanie artykułu, w którym analizuje stan psychiczny Anakina Skywalkera alias Dartha Vadera. Już wkrótce ukaże się on na łamach Psychiatry Research. Dowiemy się z niego, że wg klasyfikacji zaburzeń psychicznych Amerykańskiego Towarzystwa Psychiatrycznego DSM, lord spełnia sześć z dziewięciu kryteriów diagnostycznych osobowości borderline.

Odwołano odczyt nt. bezpieczeństwa systemów SCADA

20 maja 2011, 11:04Eksperci z firmy NSS Labs odwołali, na prośbę amerykańskich agend rządowych oraz Siemensa, zapowiadaną prezentację dotyczącą przemysłowych systemów kontroli SCADA. Podczas konferencji TakeDown w Dallas Dillon Beresford miał wygłosić odczyt pt.Chain reactions - hacking SCADA.

Policja zatrzymała podejrzanego o włamanie na witrynę premiera

27 stycznia 2012, 13:31Policja zatrzymała mężczyznę podejrzewanego o włamanie na stronę Kancelarii Prezesa Rady Ministrów. W wywiadzie dla Gazety Wyborczej mężczyzna przyznaje, że to on jest włamywaczem.

To nie atak, to biznes

16 stycznia 2013, 10:56Jedna z amerykańskich firm poprosiła Verizon RISK Team o zbadanie niepokojących połączeń nawiązywanych z firmową siecią z Chin. Sprawa była o tyle poważna, że wspomniana firma działa na rynku oprogramowania dla krytycznej infrastruktury.

Atak zero-day na IE10

14 lutego 2014, 10:08Cyberprzestępcy wykorzystują nieznaną dotychczas dziurę w Internet Explorerze 10. Microsoft potwierdził, że dochodzi do ataków. Microsoft ma świadomość, że mają miejsce ataki na użytkowników Internet Explorera. Obecnie atakowani są posiadacze IE10. Badamy sprawę i podejmiemy odpowiednie kroki w celu ochrony naszych klientów - oświadczył rzecznik prasowy firmy.