Specyfikacja XML Encryption podatna na atak

24 października 2011, 12:34Badacze z Ruhr-Universität Bochum twierdzą, że specyfikacja XML Encryption, która definiuje sposób szyfrowania elementów w komunikacji między usługami sieciowymi, jest podatna na atak. XML Encryption wykorzystują m.in. tacy giganci jak IBM, Microsoft czy Red Hat.

Microsoft: luki zero-day nie stanowią większego zagrożenia

12 października 2011, 10:35Autorzy Microsoft Security Intelligence Report Volume 11 stwierdzają, że dziury typu zero-day, czyli luki, które przestępcy wykorzystują, a na które nie ma jeszcze łat, nie stanowią większego zagrożenia. W pierwszej połowie 2011 roku mniej niż 1% infekcji zostało dokonanych dzięki tego typu lukom.

Zmierzyć temperaturę kropką

29 sierpnia 2011, 16:23Jak zmierzyć temperaturę wewnątrz komórek, które są tak małe, że na główce szpilki zmieściłoby się ich aż 60 tysięcy? Zastosować nanotermometry w postaci kropek kwantowych.

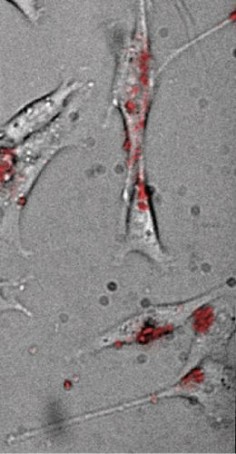

Po modyfikacji niepobudliwe komórki stały się pobudliwe

20 lipca 2011, 12:03Modyfikując genetycznie niepobudliwe w zwykłych okolicznościach komórki, naukowcy z Duke University przekształcili je w komórki zdolne do generowania i przekazywania sygnałów elektrycznych. Rozwiązania tego typu znajdą zapewne zastosowanie w leczeniu chorób układu nerwowego i serca (Nature Communications).

Koniec wsparcia dla... Firefoksa 4

22 czerwca 2011, 12:47Zaledwie trzy miesiące po premierze Firefoksa 4 Mozilla... zakończyła wsparcie dla tej przeglądarki. Przy okazji premiery Firefoksa 5 dowiedzieliśmy, jakie błędy zostały poprawione w wersji 3.6 przeglądarki, jednak odnośnie błędów w Firefoksie 4 użytkownikom zalecono, by zainstalowali najnowszą wersję przeglądarki

Gwałtowny spadek liczby dziur w MS Office

21 kwietnia 2011, 11:51Niezależnie od siebie dwaj badacze, Will Dorman z Carnegie Mellon University oraz Dan Kaminsky, przeprowadzili testy porównujące liczbę dziur w pakietach MS Office oraz Open Office. Ich prace wykazały, że w ciągu ostatnich lat liczba luk w obu pakietach spadła, jednak w przypadku produktu Microsoftu spadek był tak olbrzymi, iż znajduje się w nim mniej dziur niż w Open Office.

Microsoft będzie informował innych o błędach

20 kwietnia 2011, 16:59Microsoft postanowił bardziej zaangażować się w zwiększanie bezpieczeństwa rynku IT. Pracownikom koncernu polecono, by zgłaszali błędy znalezione w oprogramowaniu firm trzecich. Informacje takie mają trafiać do zespołu Microsoft Vulnerability Research, a stamtąd będą przekazywane producentom wadliwego oprogramowania.

Safari oraz IE pokonane podczas Pwn2Own

10 marca 2011, 11:33Podczas pierwszego dnia hackerskiego konkursu Pwn2Own jako pierwsze poddały się przeglądarki Safari oraz Internet Explorer. Oba programy zostały złamane przez pierwsze osoby podejmujące próbę.

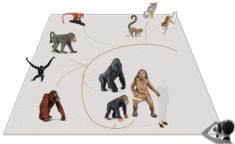

Praczłowiek starszy o trzy miliony lat

6 listopada 2010, 10:26Wizja ewolucji człowieka i hominidów nieustannie się zmienia, dzięki nowym odkryciom archeologicznym i pojawieniu się nowych metod, jak analiza genetyczna. Kiedy jednak połączy się oba źródła wiedzy przy pomocy metod matematycznych, dopiero pojawiają się rewelacje!

Zbadali kod Androida

3 listopada 2010, 12:44Firma Coverity, specjalizująca się w poszukiwaniu luk bezpieczeństwa w kodzie źródłowym programów, która już w przeszłości badała programy opensource'owe, tym razem przyjrzała się kodowi systemu Android.