Sprzątanie środkami z wybielaczem może prowadzić do powstawania szkodliwych związków

3 października 2019, 05:02W połączeniu z limonenem, który zapewnia produktom czyszczącym i odświeżaczom powietrza cytrusowy zapach, oraz światłem opary wybielaczy prowadzą do powstawania związków szkodliwych dla ludzi i zwierząt.

Niezwykły sygnał z kosmosu. Kompaktowy obiekt z „luki masy” zderzył się z gwiazdą neutronową

19 kwietnia 2024, 11:57Caltech poinformował właśnie, że przed rokiem wykrywacze fal grawitacyjnych zarejestrowały sygnał GW230529 pochodzący ze zderzenia dwóch obiektów. Jednym była prawdopodobnie gwiazda neutronowa. Drugim zaś, znacznie bardziej interesującym naukowców, prawdopodobnie czarna dziura o masie 2,5–4,5 masy Słońca. Sygnał jest dlatego tak intrygujący, że masa tego drugiego obiektu mieści się w zakresie luki masy pomiędzy gwiazdami neutronowymi a czarnymi dziurami.

Niebezpieczny WiMax

10 stycznia 2007, 15:54Firma analityczna ABI Research ostrzega przed licznymi lukami w zabezpieczeniach technologii WiMax. Jeśli nie uczysz się na błędach przeszłości, będziesz musiał je powtórzyć – mówi wiceprezes ABI, Stan Schatt.

Poważny błąd w Windows

11 czerwca 2010, 11:58Nowo odkryty błąd w microsoftowym Help and Support Center pozwala na zdalne zaatakowanie systemu Windows. Do ataku dochodzi, gdy użytkownik odwiedzi specjalnie spreparowaną witrynę używając Internet Explorera.

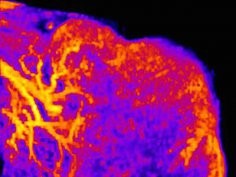

Zdemaskowano ukrytą subpopulację komórek czerniaka

22 października 2014, 11:23Naukowcy ze Szkoły Medycznej Uniwersytetu Północnej Karoliny odkryli populację komórek czerniaka, która ukrywa się w naczyniach krwionośnych guzów. Komórki te naśladują nienowotworowe komórki śródbłonka.

W dziejach życia takiej nici DNA jeszcze nie było

20 stycznia 2017, 11:15Naukowcy z PAN-u odcisnęli fragment pojedynczej nici DNA. Otrzymany negatyw pozostawał chemicznie aktywny i był zdolny do przyłączania odpowiednich zasad nukleinowych tworzących kod genetyczny.

Matematyk dowodzi, że zmiany klimatyczne umożliwiły rozwój i przyniosły zagładę cywilizacji doliny Indusu

4 września 2020, 11:38Profesor Nishant Malik z Rochester Institute of Technology opracował model matematyczny, który dowodzi, że to zmiany klimatyczne były prawdopodobną przyczyną rozkwitu i upadku cywilizacji doliny Indusu. Ta pierwsza wysoko rozwinięta cywilizacja na terenie subkontynentu indyjskiego, zwana też kulturą Mohendżo Daro lub kulturą harappańską (od Harappy), istniała równocześnie z cywilizacją starożytnego Egiptu i Mezopotamii

Kaspersky zaatakuje Intela

14 lipca 2008, 10:33Specjalista ds. zabezpieczeń, Kris Kaspersky, zapowiedział, że zademonstruje, w jaki sposób można zaatakować mikroprocesory Intela. Kaspersky twierdzi, że znalazł w nich błąd, który pozwala na przeprowadzenie zdalnego ataku za pomocą JavaScriptu lub pakietów TCP/IP.

Po modyfikacji niepobudliwe komórki stały się pobudliwe

20 lipca 2011, 12:03Modyfikując genetycznie niepobudliwe w zwykłych okolicznościach komórki, naukowcy z Duke University przekształcili je w komórki zdolne do generowania i przekazywania sygnałów elektrycznych. Rozwiązania tego typu znajdą zapewne zastosowanie w leczeniu chorób układu nerwowego i serca (Nature Communications).

Haker przejmował kontrolę nad samolotami

18 maja 2015, 10:54Zatrzymany przez FBI ekspert ds. bezpieczeństwa przyznał, że około 20 razy włamywał się do systemu komputerowego lecącego samolotu pasażerskiego, a raz wydawał polecenia jednemu z silników. Chris Roberts został zatrzymany w kwietniu po tym, jak na Twitterze chwalił się włamaniem do systemu informatycznego samolotu, którym podróżował.