Dwaj mężczyźni zostali aresztowani za próbę kradzieży kamieni z Notre Dame

26 marca 2020, 05:06Dziennik Le Parisien poinformował, że policja aresztowała dwóch mężczyzn, którzy próbowali ukraść kamienie z katedry Notre Dame.

Kartel narkotykowy rozprowadza pirackie oprogramowanie

4 lutego 2011, 12:56David Finn, jeden z głównych prawników Microsoftu powiedział podczas Global Congres on Combating Counterfeiting and Piracy, że czasami kupując pirackie oprogramowanie możemy przyczyniać się do finansowania najcięższych możliwych przestępstw.

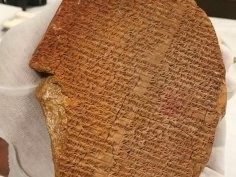

Kolejny skandal z udziałem Hobby Lobby. Władze USA skonfiskowały Tabliczkę ze snem Gilgamesza

3 sierpnia 2021, 11:26Amerykański Departament Sprawiedliwości wydał nakaz konfiskaty starożytnej glinianej Tabliczki ze snem Gilgamesza. Przyczyną konfiskaty jest jej nielegalne wwiezienia na teren USA i sprzedaż firmie Hobby Lobby ze sfałszowanymi informacjami o pochodzeniu. Licząca około 3500 lat gliniana tabliczka z zapisaną językiem akkadyjskim sekwencją snu ze słynnego poematu.

Kosztowna podróbka?

24 marca 2011, 09:52Specjaliści z meksykańskiego Narodowego Instytutu Antropologii i Historii uważają, że rzeźba sprzedana anonimowemu europejskiemu kolekcjonerowi za 2,9 mln euro jako majańska nie jest autentyczna. Francuski dom aukcyjny Drouot twierdzi, że figurka zamaskowanej postaci jest oryginalna i ma ponad 1000 lat, jednak Meksykanie podkreślają, że nie pasuje do stylu w sztuce z okresu, z którego miałaby pochodzić.

Sonda Fobos Grunt padła ofiarą promieniowania i podróbek?

2 lutego 2012, 11:49Rosjanie mają kolejne wytłumaczenie, dlaczego misja pojazdu Fobos Grunt, na którą wydali miliardy rubli, zakończyła się spektakularnym niepowodzeniem. Za jej fiasko ma odpowiadać promieniowanie kosmiczne oraz podróbki z zagranicy.

Windows 8.1 RTM już w sieci

30 sierpnia 2013, 10:43Do sieci wyciekł Windows 8.1 RTM. Przed kilkoma dniami Microsoft informował o zakończeniu prac nad tą wersję systemu. Źródłem wycieku są prawdopodobnie Chiny, gdyż najpierw pojawiła się chińska wersja językowa. Szybko jednak do internetu trafiła też wersja anglojęzyczna.

Chińskie podróbki biletów do Luwru

12 września 2013, 10:45Francuska policja prowadzi dochodzenie w sprawie podrobionych biletów do Luwru.

Podróbki kart pamięci na Grouponie

29 kwietnia 2016, 09:31Użytkownicy holenderskiego Tweakers Forum alarmują, że jeden ze sprzedawców na Grouponie rozprowadza podrobione karty pamięci firmy SanDisk. Karty te, rzekomo urządzenia SanDisk MicroSD, rzeczywiście mają reklamowaną pojemność i działają, jednak ich wydajność jest znacznie niższa niż opisana na opakowaniu

Jak darknet handluje bronią

20 lipca 2017, 09:19RAND Corporation opublikowała pierwszy raport dotyczący czarnorynkowego obrotu bronią w internecie. Stanowi on dobry przegląd obecnej sytuacji, stwierdził Julio Hernandez-Castro z University of Kent.