Analiza bez rozszyfrowywania

26 czerwca 2009, 10:43Specjaliści z IBM-a rozwiązali problem matematyczny, z którym naukowcy borykali się od czasu wynalezienia przed kilkudziesięciu laty publicznych kluczy szyfrujących. Technika nazwana "homomorfizmem prywatności" lub też "pełnym szyfrowaniem homomorficznym" umożliwia przeprowadzenie szczegółowej analizy zaszyfrowanych danych bez konieczności ich odszyfrowywania.

Wirus może manipulować wynikami tomografii i rezonansu dodając i usuwając guzy nowotworowe

8 kwietnia 2019, 11:38Izraelscy specjaliści zwracają uwagę na słabe zabezpieczenia sprzętu medycznego i sieci. Stworzony przez nich wirus tak manipulował obrazami wykonanymi za pomocą tomografii komputerowej i rezonansu magnetycznego, że pojawiały się na nich fałszywe guzy nowotworowe

Cold-boot attack: szyfrowanie nie chroni

31 lipca 2008, 14:56Naukowcy z Princeton University dowodzą, że szyfrowanie dysków twardych, które jest powszechnie stosowane do zabezpieczania danych, w pewnych warunkach zupełnie ich nie zabezpiecza. Akademicy zaprezentowali nowy typ ataku, który nazwali "cold-boot attack".

Darmowy VPN – Twój Osobisty Tunel Przez Cyfrowy Świat

29 marca 2024, 14:19Wyobraź sobie siebie jako badacza nieodkrytych krain, gdzie każdy krok w internecie to krok po cienkim lodzie nadciągających zagrożeń i cyberbezpieczeństwa. W tej podróży darmowy VPN służy jako twój osobisty tunel, mistrzowsko przeprowadzający cię przez niebezpieczeństwa cyfrowego świata, chroniąc cię przed łapczywymi spojrzeniami i zachowując twoją prywatność nietkniętą.

Premiera Windows 7

22 października 2009, 11:27Dzisiaj, 22 października, będzie miała miejsce oficjalna premiera systemu Windows 7. Na rynek trafi OS, który ma szansę zastąpić leciwego Windows XP i poprawić wizerunek Microsoftu, który mocno ucierpiał po debiucie Windows Visty.

Kolejna poważna dziura w sprzęcie Intela. Narażone korporacyjne laptopy

12 stycznia 2018, 11:59Eksperci z firmy F-Secure poinformowali o znalezieniu kolejnej dziury w sprzęcie Intela. Nie ma ona nic wspólnego z niedawno odkrytymi lukami Spectre i Meltdown. Nowa dziura dotyczy Intel Active Management Technology (AMT), która jest powszechnie używana w korporacyjnych laptopach

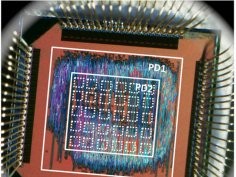

Probabilistycznie szybciej

21 maja 2012, 16:01Przed trzema laty profesor Krishna Palem z Rice University zaprezentował pierwszy procesor probabilityczny (PCMOS - Probabilistic CMOS). Teraz pokazano jego doskonalszą wersję, a praca na jego temat została uznana podczas ACM Computing Frontiers za najlepszy dokument tego typu.

Serwer IBM-a z 16-rdzeniowym procesorem

27 lipca 2007, 10:15IBM ogłosił powstanie kolejnego serwera z serii System i. Maszyny System i 570 korzystają z 16-rdzeniowego procesora.

Użytkownicy Androida mają problem

22 maja 2015, 12:27Naukowcy z Cambridge University, Laurent Simon i profesor Ross Anderson, przyjrzeli się jednemu z mechanizmowi bezpieczeństwa w Androidzie i odkryli, że zawiera on poważne wady. Wspomniany mechanizm to wbudowana w Androida funkcja resetu urządzenia do ustawień fabrycznych. Okazało się, że wbrew oczekiwaniom, usunięte w ten sposób dane można bez problemu odzyskać

Laserem przez powietrze

29 października 2009, 11:34Zespół z Laboratorium Badawczego Sił Powietrznych Stanów Zjednoczonych prowadzi zaawansowane badania nad bezprzewodowym przesyłaniem kwantowych informacji zakodowanych w świetle lasera. Opracowany przez uczonych system umożliwia szybkie przesłanie danych na odległość kilkudziesięciu kilometrów.