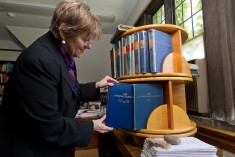

Słownik ukończony po 90 latach pracy

9 czerwca 2011, 10:46Po 90 latach pracy University of Chicago ukończył tworzenie tezaurusa języka asyryjskiego. Słownik obejmuje wszystkie znane nam wyrazy z tego języka, jakie występują na glinianych tabliczkach oraz zostały wyryte w kamieniu pomiędzy 2500 rokiem p.n.e a 100 rokiem n.e.

Microsoft jak Apple i Google

27 kwietnia 2011, 11:48Nie tylko Google i Apple zbierają informacje o urządzeniach mobilnych z ich systemami operacyjnymi. Okazuje się, że robi to też Microsoft. System Windows Phone 7 wysyła do Microsoftu unikatowy identyfikator urządzenia, informacje o wykrytych sieciach Wi-Fi oraz dane z GPS-a.

Idealna Krwawa Mary

31 marca 2011, 08:51Choć Krwawa Mary wydaje się dość prostym drinkiem, wg dr. Neila Da Costy z firmy International Flavours and Fragrances z New Jersey, pod względem chemii smaku jest najbardziej złożonym koktajlem świata, bo na kubki smakowe oddziałują setki różnych związków. Co pozwala uzyskać idealny napój? Kluczem są świeże składniki oraz wstrząsanie z lodem lub podawanie na lodzie. Jakość samej wódki nie jest już tak istotna.

Najstarsza woda na Ziemi?

21 lutego 2011, 11:53Pismo Chemical Geology zaakceptowało do publikacji artykuł, w którym międzynarodowy zespół naukowców opisuje niezwykły podziemny zbiornik wody odkryty na obszarze południowoafrykańskiego Witwatersrand Basin.

Pierwszy jednopalczasty dinozaur

25 stycznia 2011, 16:23W Mongolii Wewnętrznej znaleziono dinozaura wielkości papugi, który w kończynie przedniej miał tylko jeden palec. Od pobliskiego miasta Linhe nadano mu nazwę Linhenykus monodactylus.

Wstrząsowa terapia na chorobę Parkinsona?

10 stycznia 2011, 20:52Parkinson to choroba, na którą nie ma lekarstwa. Możemy jedynie opóźniać i łagodzić jej przebieg. Być może cennej terapii dostarczy wynalazek dziewiętnastowiecznego uczonego, który zauważył, że objawy choroby Parkinsona łagodzą przejażdżki bryczką.

Wyjątkowy producent wodoru

15 grudnia 2010, 17:55Niepozorna morska bakteria może stać się w przyszłości źródłem paliwa. Cyanothece 51142, jednokomórkowy organizm z gromady cyjanobakterii, potrafi produkować duże ilości wodoru. Dotychczas wszystkie znane organizmy produkujące wodór wytwarzały go wyłącznie w środowisku beztlenowym, co czyniłoby ich przemysłowe wykorzystanie bardzo drogim.

Bakterie Titanica

8 grudnia 2010, 09:52RMS Titanic wyruszył w swój dziewiczy rejs w kwietniu 1912 roku. Jak się to skończyło, wiemy wszyscy. Wrak transatlantyku spoczął na dnie morza. Przez niemal wiek stal kadłuba i poszycia korodowała. Na porowatych, przypominających sople tworach (ang. rusticle) zamieszkały bakterie. Okazało się, że znalazł się wśród nich gatunek nieznany dotąd nauce - Halomonas titanicae.

Rybia pogawędka

8 lipca 2010, 08:38Prawdopodobnie nigdy nie doczekamy się, by mieszkańcy akwarium czy stawu przemówili do nas jak bajkowa złota rybka. Wbrew pozorom ryby wcale nie są jednak nieme, a wody wypełniają przedziwne poćwierkiwania, chrząkanie i trzaski. W ten sposób przekazywane są komunikaty o zainteresowaniu płcią przeciwną czy zbliżającym się zagrożeniu.

Intel zbada eksaflopy

9 czerwca 2010, 08:42Firma Intel Corporation, imec i 5 flamandzkich uniwersytetów oficjalnie otworzyły dziś Flanders ExaScience Lab w ośrodku badawczym imec w Leuven w Belgii. Laboratorium opracuje oprogramowanie, które będzie działać na przyszłych, eksaskalowych systemach komputerowych Intela, zapewniających wydajność 1000 razy większą niż najszybsze współczesne superkomputery poprzez wykorzystanie nawet miliona rdzeni i miliarda procesów.

« poprzednia strona następna strona » … 15 16 17 18 19 20 21 22 23