CyberLAB w Świerku skutecznie bada cyberbezpieczeństwo

17 października 2018, 05:00Działające od niedawna Laboratorium Cyberbezpieczeństwa Narodowego Centrum Badań Jądrowych odnotowało pierwszy sukces: naukowcy wykryli niebezpieczną lukę w oprogramowaniu firmowym jednego z powszechnie używanych sterowników logicznych PLC wykorzystywanym m.in. w instalacjach nuklearnych. Producent naprawił już błąd, zalecając niezbędne poprawki wszystkim użytkownikom.

Samsung łata dziury w smartfonach Galaxy

16 maja 2018, 08:38Samsung rozpoczął publikację łatek dla sześciu krytycznych dziur znalezionych w jego flagowych smartfonach z Androidem. Dziury pozwalają na przeprowadzenie wielu różnych ataków, od zdalnego wykonania złośliwego kodu po doprowadzenie do błędu przepełnienia bufora. O istnieniu błędów poinformowano w April Android Security Bulletin wydawanym przez Google'a.

Microsoft załatał 63 dziury

11 kwietnia 2018, 14:25Wraz z najnowszym zestawem poprawek Microsoft załatał 63 dziury w swoim oprogramowaniu. Koncern dostarczył łaty na krytyczne dziury dla Windows, Edge, IE oraz pakietu Office. Poprawił też błąd zero-day w SharePoincie.

Eksperci o niebezpieczeństwach hakerskiego ataku na sztuczną inteligencję

22 lutego 2018, 06:30Grupa naukowców z Uniwersytetów Yale, w Cambridge oraz Oksfordzie oraz eksperci ds. wojskowych ostrzegają, że hakerzy mogą atakować luki w systemach sztucznej inteligencji i wykorzystywać te systemy do przeprowadzania zautomatyzowanych cyberataków, manipulowania opinią publiczną czy spowodować, by komercyjne drony zaczęły atakować wybrane cele

Windows 7 i 8 mogą zwolnić po łatach na Spectre i Meltdown

12 stycznia 2018, 10:32Wiceprezes Microsoftu Terry Myerson powiedział, że urządzenia z Windows 7 oraz Windows 8 oraz wiele serwerów z tymi systemami, na których zostaną zainstalowane poprawki dla dziur Meltdown i Spectre, będą działały zauważalnie wolniej. Natomiast większość użytkowników Windows 10 nie powinna zauważyć spowolnienia pracy systemu po zastosowaniu łatek.

Intel ujawni informację o poważnej dziurze w CPU

3 stycznia 2018, 10:13W najbliższych dniach Intel ma ujawnić informację o poważnej dziurze, która występuje w jego procesorach. Przygotowana łata będzie będzie prawdopodobnie miała wpływ na wydajność CPU Intela.

Młode samice i samce fok szarych inaczej szlifują swoje umiejętności

15 listopada 2017, 06:22Ucząc się polować i żerować, młode samce i samice foki szarej (Halichoerus grypus) bardzo różnie się zachowują.

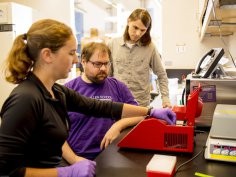

Zmanipulowane DNA pozwala na zaatakowanie komputera

16 sierpnia 2017, 09:57Badacze z University of Washington udowodnili, że dzięki łatwo dostępnym narzędziom hakerzy mogą dołączyć szkodliwy kod do... zsyntetyzowanych łańcuchów DNA i dzięki temu przejąć kontrolę nad komputerem wykonującym analizę DNA. Szczegóły ataku zostaną zaprezentowane podczas przyszłotygodniowego 2017 USENIC Security Symposium.

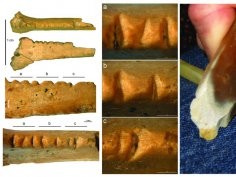

Zdobiona krucza kość z krymskiego stanowiska neandertalskiego

31 marca 2017, 11:45W schronisku skalnym Zaskalnaja VI na Krymie odkryto rzeźbioną kość promieniową kruka zwyczajnego (Corvus corax). Archeolodzy podkreślają, że 7 nacięć wykonał neandertalczyk, a obiekt pochodzi z poziomu przypisywanego kulturze mikockiej (pochodzi on sprzed 38-43 tys. lat).

Dziura w 300 modelach urządzeń Cisco

22 marca 2017, 10:38Cisco ostrzega o krytycznej dziurze, która pozwala napastnikowi na przejęcie pełnej kontroli nad ponad 300 modelami ruterów i przełączników. Koncern dowiedział się o istnieniu luki gdy WikiLeaks opublikowało zestaw dokumentów Vault 7 dotyczący technik hakerskich używanych przez CIA.