Przestępcy przekonują, że klucz Windows jest nieważny

24 maja 2016, 08:46Pojawił się nowy zaawansowany atak, podczas którego cyberprzestępcy starają się przekonać użytkowników Windows, że używają nieważnego kodu aktywacyjnego produktu. Za "autentyczny" klucz, który "pozwala aktywować" system, trzeba zapłacić 250 USD

Podsłuch Internetu bez zgody sądu?

19 lipca 2007, 10:45Jeden z amerykańskich sądów podjął ostatnio decyzję, która zaalarmowała wiele organizacji pilnujących prywatności. Dziewiąty Okręgowy Sąd Apelacyjny w San Francisco wydał wyrok, który zezwala agendom rządowym na monitorowanie połączeń telefonicznych i internetowych bez sądowego nakazu.

Użytkownicy Amazona, Alibaby i Ebaya ofiarami „Microsoft scam”

3 lipca 2017, 10:21Użytkownicy serwisów Amazon, Alibaba oraz Ebay stali się celem ataku znanego jako „Microsoft scam”. Atak rozpoczyna się od e-maila, w którym użytkownik jest informowany o odwołaniu zamówienia. Do wiadomości dołączony jest odnośnik do rzekomego zamówienia. Jeśli użytkownik nań kliknie, jest przenoszony na witrynę pornograficzną.

SYNC pomoże w samochodzie

7 stycznia 2008, 11:33Technologia komunikacyjna SYNC autorstwa firmy Microsoft jest w przypadku marki Ford strzałem w dziesiątkę. Pojazdy z technologią SYNC zarządzającą pokładową aparaturą multimedialną za pomocą ludzkiego głosu sprzedają się znacznie lepiej, aniżeli Fordy pozbawione tej funkcjonalności.

Nowy algorytm lepiej wyszuka produkt w sklepie i przetłumaczy nasz język na inny

10 grudnia 2019, 11:57Badacze z Rice University i Amazona poinformowali właśnie o dokonaniu ważnego przełomu, dzięki któremu rozwiązanie problemów związanych z dopasowaniem, czy to w algorytmach do wyszukiwania towarów w sklepie czy algorytmach tłumaczenia pomiędzy językami, będzie wymagało znacznie mniej zasobów niż obecnie.

Bezpieczeniejsze karty płatnicze

18 czerwca 2008, 10:06Visa pracuje nad nową generacją kart kredytowych, które będą samodzielnie generowały hasła jednorazowe. Karty powstają we współpracy z australijską firmą Emue Technologies. Wiadomo, że będą one wyposażone w procesor, klawiaturę i wyświetlacz. Zasilająca kartę bateria zapewnia trzyletnią pracę.

Quo vadis, mózgu?

10 lipca 2008, 12:43Co jest lepsze: szybka, lecz nieprecyzyjna reakcja na bodziec, czy długie i dokładne przemyślenia? Czy w mózgu istnieją dwa osobne systemy podejmowania decyzji? Jak będzie ewoluował mózg człowieka? Naukowiec z Uniwersytetu w Bristolu przyjrzał się tym zagadnieniom.

Pamięć in vitro

11 września 2012, 13:15Naukowcy ze Szkoły Medycznej Case Western Reserve University odkryli, w jaki sposób przechowywać różne rodzaje sztucznych wspomnień krótkotrwałych w izolowanej tkance hipokampa gryzoni. Na razie ślad utrzymuje się przez kilka-kilkanaście sekund, ale poczynione postępy i tak są olbrzymie.

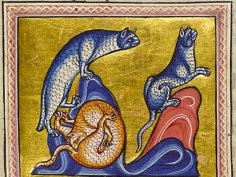

Zagadka wspaniałego manuskryptu rozwiązana

9 listopada 2016, 11:12Dzięki zdobyczom najnowszej techniki naukowcy udowodnili, że bogato ilustrowana średniowieczna księga, która w przeszłości należała do króla Henryka III nie została stworzona na potrzeby dworu, a była podręcznikiem do nauki.

Dopiero od niecałych 100 lat wiemy, że istnieją inne galaktyki niż Droga Mleczna

30 grudnia 2022, 12:33Równo 98 lat temu, 30 grudnia 1924 roku ludzkość dowiedziała się, że Droga Mleczna nie jest jedyną galaktyką we wszechświecie. Edwin Hubble ogłosił, że mgławica spiralna Andromeda jest w rzeczywistości galaktyką. Jeszcze 100 lat temu uważano, że Droga Mleczna liczy zaledwie kilka tysięcy lat świetlnych średnicy. Większość uważała, że stanowi ona cały wszechświat.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 8 9 …