Google połatany

21 lutego 2007, 10:38Google załatało groźną dziurę w Google Desktop. Luka została odkryta w ubiegłym roku przez analityków firmy Watchfire Corp.

Rasizm w Internecie

13 stycznia 2009, 12:48Internet miał być remedium na wiele bolączek, w tym na rasizm. Gdy dopiero raczkował, wielu naukowców prorokowało, że dzięki anonimowości i rasowo obojętnej naturze tego medium, napięcia na tle innego koloru skóry będą w nim znacznie mniejsze, niż w innych dziedzinach życia. Badania profesor Brendeshy Tynes z University of Illinois dowodzą jednak, że coraz więcej młodych ludzi skarży się na rasową dyskryminację w Sieci.

Balistyka kameleoniego języka

11 marca 2010, 09:33Kameleon jemeński (Chamaeleo calyptratus) jest zwierzęciem zmiennocieplnym, co oznacza, że spadek temperatury otoczenia spowalnia jego metabolizm. Wydawałoby się, że w zimnie język gada nie osiągnie właściwej prędkości, by schwytać smakowity kąsek, ale to nieprawda. Okazuje się, że natura wyposażyła go w specjalny mechanizm wyrzutowy. Nie bazuje on na bezpośrednich skurczach mięśni, ale działa na zasadzie napnij i wypuść, czyli podobnie do łuku i strzały.

Mózg musi wiedzieć, kto jest dla kogo obiadem

30 sierpnia 2011, 09:54Nasz mózg reaguje na zwierzęta w nadspodziewanie silny sposób – o wiele silniej niż na jakiekolwiek miejsce, osobę lub rzecz. Naukowcy uważają, że powodów jest co najmniej kilka, przede wszystkim chodzi jednak o utrwaloną w toku ewolucji czujność w stosunku do potencjalnych ofiar i drapieżników (Nature Neuroscience).

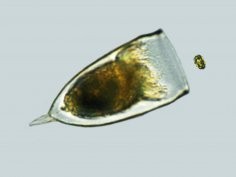

Glony uciekają przed drapieżnikami

1 października 2012, 10:32Choć reprezentuje fitoplankton, Heterosigma akashiwo zachowuje się jak zwierzę, bo na widok drapieżników, bierze "nogi" za pas.

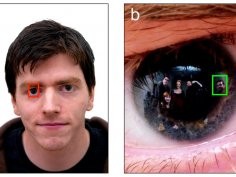

Rogówkowy dowód sądowy

30 grudnia 2013, 09:20Ludzie potrafią rozpoznać twarze osób z odbicia w rogówce fotografowanych.

Szympansice częściej korzystają z dzid

15 kwietnia 2015, 10:43Szympansice częściej wykonują i korzystają z dzid w czasie polowania.

Ransomware na The Pirate Bay

29 kwietnia 2016, 08:54W ubiegłym tygodniu na najpopularniejszej na świecie witrynie z torrentami, The Pirate Bay, pojawiły się złośliwe reklamy. Próbowały one przekierować użytkownika na witrynę, na której zestaw hakerski narzędzi Magnitude usiłował wykorzystać dziury we Flash Playerze i Internet Explorerze

Szczątki gigantycznych ryb sprzed 150 mln odkryto w woj. łódzkim

30 maja 2017, 05:53Pływały w morzu takim, jak na Karaibach; osiągały ponad 2 m wielkości i były pokryte wytrzymałą łuską, która przypominała pancerz. Swoje ofiary ogłuszały potężnymi pyskami. Szczątki takich ryb, sprzed 150 mln lat temu, odkryli paleontolodzy w kamieniołomie Owadów-Brzezinki (Łódzkie).

Pierwsza piesza ofiara samochodów autonomicznych

20 marca 2018, 07:38W Tempe w stanie Arizona kobieta zginęła po tym, jak została potrącona przez autonomiczny samochód firmy Uber. To prawdopodobnie pierwszy przypadek zabicia pieszego na drodze publicznej przez samodzielnie poruszający się samochód osobowy.