LED dwa razy lepszy dzięki dziurom

26 stycznia 2011, 01:41Dziurawe może być lepsze - tak można podsumować nową technologię produkcji świecących diod, opracowaną przez akademickich inżynierów. Dzięki niej popularne LEDy mogą się stać nawet dwa razy wydajniejsze.

Zagadka infekcji Stuxnetem rozwiązana?

13 kwietnia 2012, 09:20Serwis ISSSource (Industrial Safety and Security Source) twierdzi, że Stuxnet dostał się do irańskich instalacji wzbogacania uranu dzięki działaniom jednego z pracowników, który pracował dla Mossadu

Lepiej wyłączyć czy podłączyć?

10 września 2013, 17:39Zespół profesora Barnhardta z Uniwersytetu Stanforda policzył, jaki jest całkowity koszt energetyczny stworzenia systemu przechowywania energii produkowanej w elektrowniach wiatrowych i słonecznych. Odkryliśmy, że gdy weźmie się pod uwagę koszty energetyczne, sensowne jest tworzenie rozbudowanych systemów przechowywania energii ze słońca, ale nie energii wiatrowej - mówi uczony.

Będą regularne poprawki dla Androida

6 sierpnia 2015, 10:22Samsung wdraża nową politykę łatania systemu Android. Firma ma zamiar dostarczać poprawki regularnie w miesięcznych odstępach. W ostatnim czasie Samsung, we współpracy z operatorami sieci, szybko załatał swoje urządzenia z rodziny Galaxy, którym zagrażała dziura Stagefright

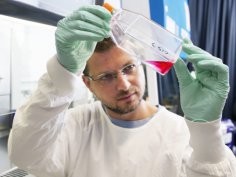

Kompleks polifenolu z herbaty i polimeru glukozy hamuje tworzenie naczyń dla nowotworu

10 sierpnia 2017, 16:07Kompleks polifenolu i polimeru glukozy wytarzanego ze śluzu pokrywającego komórki bakterii Leuconostoc mesenteroides zaburza tworzenie naczyń krwionośnych, które wspierają wzrost nerwiaka zarodkowego.

Sankcje USA wymusiły na Huawei zaprzestanie produkcji highendowego chipsetu dla smartfonów

10 sierpnia 2020, 11:05Chiński gigant Huawei przyznaje, że w wyniku amerykańskich sankcji został zmuszony do zaprzestania produkcji swoich najbardziej zaawansowanych układów scalonych do smatrfonów. Produkcja highendowego Kirin 9000 zostanie wstrzymana 15 września.

W połowie VI wieku Skandynawią wstrząsnął kryzys. Do epoki wikingów sytuacja się poprawiła

9 grudnia 2024, 09:51Analiza niemal 7000 pochówków wskazuje, że po połowie VI wieku na południu dzisiejszej Norwegii doszło do poważnego kryzysu demograficznego. Liczba pochówków spadła o ponad 75% w porównaniu z okresem wcześniejszym. Co prawda pochówki nie oddają dokładnie liczby ludności, ale są bardzo dobrym wskaźnikiem trendów demograficznych i ich zakłóceń.

Poważna dziura w linuksowym Wi-Fi

17 kwietnia 2007, 08:48W linuksowych sterownikach dla sieci Wi-Fi odkryto dziurę, która umożliwia przejęcie kontroli nad maszyną. Luka występuje w sterowniku MadWi-Fi dla chipsetów korzystających z kości firmy Atheros.

Hubble szuka czarnych dziur w... Internecie

10 kwietnia 2008, 17:30University of Washington udostępnił system monitorujący internetowe 'czarne dziury'. Tym terminem określono miejsca, w których z nieznanych przyczyn sygnał zanika.

MS w energetyce

24 czerwca 2009, 15:37Giganci IT najwyraźniej postanowili zarobić na... energetyce. W nowej branży chce spróbować swoich sił kilku potentatów, m.in. Google, Intel oraz IBM, a z najnowszych wiadomości wynika, że dołączy do nich także Microsoft.