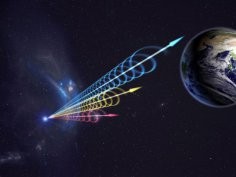

Karłowata galaktyka źródłem szybkich rozbłysków radiowych

9 stycznia 2017, 09:57Udało się zidentyfikować źródło fal radiowych znanych jako FRB (fast radio burst - szybkie błyski radiowe). Ku zdumieniu ekspertów okazało się, że pochodzą one z niewielkiej galaktyki odległej od nas o ponad 3 miliardy lat świetlnych. Mamy na to niepodważalny dowód - stwierdził Jason Hessles z Holenderskiego Instytutu Radioastronomii (ASTRON) w Dwingeloo.

Bieganie zwiększa ilość połączeń w mózgu

15 grudnia 2016, 10:48Mózgi młodych dorosłych biegaczy mają więcej połączeń pomiędzy różnymi obszarami, niż mózgi ich rówieśników nie oddających się regularnej aktywności fizycznej. Takie wnioski przyniosły badania zespołu z University of Arizona, który porównywał obrazy mózgów młodych ludzi

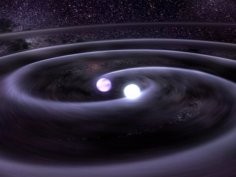

Dane z LIGO przeczą teorii Einsteina?

13 grudnia 2016, 11:07Jedno z największych odkryć ostatnich lat, zarejestrowanie fal grawitacyjnych, zostało uznane za potwierdzenie ogólnej teorii względności Einsteina. Po analizie upublicznionych danych z LIGO (Laser Interferometer Gravitational-Wave Obserwatory) grupa naukowców, na której czele stoi Niayesh Afshori z kanadyjskiego University of Waterloo, twierdzi, że znalazła "echa" fal grawitacyjnych, co wydaje się przeczyć ogólnej teorii względności.

Atak DDoS na Komisję Europejską

25 listopada 2016, 11:09Serwery Komisji Europejskiej padły ofiarą ataku DDoS. Przedstawiciele KE potwierdzili, że przez kilka godzin dostęp do maszyn był utrudniony

Inżynierowie z Politechniki Warszawskiej wspierają polski przemysł obronny

21 listopada 2016, 11:48Naukowcy z Zakładu Mechaniki i Technik Uzbrojenia, który działa na Wydziale Inżynierii Produkcji, pracują nad nowymi typami amunicji. Ich osiągnięcia cenione są w Polsce i wyróżniają się na tle zagranicznej konkurencji.

Megahonyaku - tłumacz w megafonie

21 listopada 2016, 10:52Panasonic opracował urządzenie o nazwie "Megahonyaku", która została stworzona z połączenia dwóch japońskich słów oznaczających 'megafon' i 'tłumaczenie'. Megahonyaku to bowiem nic innego, jak megafon tłumaczący to, co powiedział jego japoński użytkownik na język angielski, chiński lub koreański

Laptopem w serwery

14 listopada 2016, 09:46Eksperci z duńskiej firmy TDC Security Operations Center znaleźli sposób na przeprowadzenie skutecznego ataku DoS przeciwko wielkim serwerom w sytuacji, gdy atakujący dysponuje bardzo ograniczonymi zasobami. Ataku można dokonać na serwery chronione niektórymi firewallami Cisco i innych producentów

Dobre i złe wieści dla darmowych hotspotów Wi-Fi

20 września 2016, 11:09Niedawny wyrok Trybunału Sprawiedliwości Unii Europejskiej przynosi dobre i złe wieści dla właścicieli i użytkowników darmowych hotspotów Wi-Fi. Z jednej strony zwalnia właściciela z odpowiedzialności za działania użytkownika, z drugiej zaś jego ścisłe przestrzegania wiązałoby się z likwidacją praktycznie wszystkich bezpłatnych miejsc dostępu do Wi-Fi.

Fale grawitacyjne już po 10 milionach lat

6 września 2016, 11:06Gdy zderzą się dwie galaktyki dochodzi do połączenia się ich czarnych dziur i pojawienia się fal grawitacyjnych. Naukowcy z Uniwersytetu w Zurichu obliczyli, że fale takie pojawiają się 10 milionów lat po połączeniu się galaktyk - czyli znacznie szybciej niż przewidywano

Światło jak elektron, elektron jak światło

8 sierpnia 2016, 11:27Naukowcy z Imperial College London twierdzą, że możliwe jest stworzenie nowej formy światła poprzez powiązanie światła z pojedynczym elektronem. Ma to pozwolić nie tylko na stworzenie komputerów optycznych ale również na badanie zjawisk kwantowych w widzialnej skali.