Jest zgoda na ekstradycję hakera

10 lipca 2006, 09:39Wielka Brytania zgodziła się na ekstradycję swojego obywatela do USA, gdzie będzie sądzony za włamanie do sieci wojskowych. Czterdziestoletni Gary McKinnon przyznał się, że uzyskał nielegalny dostęp do sieci, ale odrzuca oskarżenia, jakoby dokonał jakichkolwiek szkód.

Macintosh poddał się pierwszy

19 marca 2009, 16:06Podczas tegorocznych zawodów hackerskich PWN2OWN, odbywających się z okazji konferencji CanSecWest, systemem, który najszybciej padł ofiarą włamania był Mac OS X. Pokonał go ten sam Charlie Miller, który w ubiegłym roku w ciągu 2 minut włamał się do maszyny z systemem Apple'a. Tym razem włamanie zajęło nie więcej niż 10 sekund.

Policja zatrzymała podejrzanego o włamanie na witrynę premiera

27 stycznia 2012, 13:31Policja zatrzymała mężczyznę podejrzewanego o włamanie na stronę Kancelarii Prezesa Rady Ministrów. W wywiadzie dla Gazety Wyborczej mężczyzna przyznaje, że to on jest włamywaczem.

Kradzież to niekoniecznie włamanie

16 kwietnia 2012, 10:42Najnowszy wyrok sądu apelacyjnego może pomóc Bradleyowi Manningowi, analitykowi wywiadu, który przekazał Wikileaks tajne dokumenty. W sprawie przeciwko Davidowi Kosalowi sąd orzekł, że pracownicy naruszający regulamin pracodawcy nie naruszają ustawy Computer Fraud and Abuse Act (CFAA).

Randkowe włamanie

20 sierpnia 2015, 10:51Włamanie na witrynę Ashley Madison może mieć poważne, nie tylko osobiste, konsekwencje dla wielu osób. Inni z kolei już zacierają ręce, oczekując zwiększonego ruchu w interesie.

Rosja wysłała ostrzeżenie NSA?

17 sierpnia 2016, 11:38Sprzedaż narzędzi hakerskich ukradzionych prawdopodobnie Equation Group to, zdaniem Edwarda Snowdena, ostrzeżenie wysłane NSA przez Rosję. O Equation Group, która prowadzi najbardziej zaawansowane operacje hakerskie w dziejach, pisaliśmy przed ponad rokiem

Tylko Ubuntu przetrwało

31 marca 2008, 10:28Podczas konferencji CanSecWest jedynie laptop z systemem Ubuntu 7.10 pozostał odporny na ataki hakerów. Pierwszego dnia hakerzy mieli do wyboru laptopy z w pełni załatanymi systemami Windows Vista Ultimate, Mac OS X 10.5.2 oraz Ubuntu 7.10. Ich zadaniem było zdalne włamanie się do komputerów z wykorzystaniem wcześniej nieznanej luki. Nikomu się to nie udało.

Ukradli gazowe sekrety

10 lutego 2011, 15:06Firma McAffee opisuje, jak cyberprzestępcy przez kilkanaście miesięcy mieli dostęp do sieci komputerowej co najmniej pięciu firm działających w sektorze ropy naftowej i gazu. Atakującym udało się ukraść dokumenty dotyczące wydobycia złóż i zawartych kontraktów.

Atak na setki tysięcy routerów

5 marca 2014, 19:19Amerykańska firma Team Cymru, specjalizująca się w zagadnieniach dotyczących bezpieczeństwa, poinformowała o odkryciu ataku hakerskiego, którego ofiarami padło co najmniej 300 000 domowych routerów.

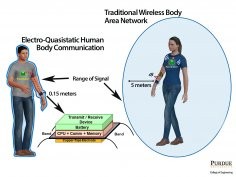

Lokalna sieć organizmu chroni przed włamaniem do rozrusznika serca

13 marca 2019, 11:50Od około 10 lat wiadomo, że możliwe jest włamanie się do rozrusznika serca czy pompy insulinowej i zaszkodzenie użytkownikowi tych urządzeń, a nawet jego zabicie. Teraz inżynierowie z Purdue University znacząco zwiększyli bezpieczeństwo takich urządzeń.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 …