Tańczące z kompasem

19 stycznia 2012, 11:38Skarabeusze (Scarabaeus nigroaeneus) wykonują taniec na utoczonej z gnoju kulce, by zorientować się w terenie i odejść prostą drogą od kupki łajna, przy której konkurencja jest najsilniejsza.

Bezpieczniej przesłać przez ciało

6 października 2016, 12:05Niedawno firma Johnson & Johnson poinformowała, że w jej pompie insulinowej znajduje się błąd, który umożliwia hakerom zaatakowanie urządzenia. Tymczasem naukowcy z University of Washington znaleźli rozwiązanie, które może w znacznym stopniu zabezpieczać urządzenia medyczne oraz elektronikę ubieralną

Największa dziura w Internecie

27 sierpnia 2008, 10:50Specjaliści od dawna teoretyzowali o możliwości przeprowadzenia ataku na protokół BGP (Border Gateway Protocol) tak, by ofiary tego nie zauważyły. Podczas ostatniej konferencji DefCon Anton Kapela i Alex Pilosov pokazali, w jaki sposób można tego dokonać. Eksperci mówią o "największej dziurze w Internecie".

Przestępcy zaatakowali ponad milion witryn wykorzystujących WordPressa

4 czerwca 2020, 13:08Przed kilkoma dniami doszło do wielkiego atak na 1,3 miliona witryn korzystających z oprogramowania WordPress. Przestępcy próbowali ukraść pliki konfiguracyjne oraz informacje potrzebne do logowania do bazy danych. Nieudana próba ataku została przeprowadzona na stare luki XSS w pluginach i skórkach do WordPressa.

Flashback zaraził już 600 000 komputerów

5 kwietnia 2012, 12:38Rosyjska firma antywirusowa Dr. Web informuje, że 600 000 komputerów Mac zostało zarażonych trojanem Flashback i tworzą one wielki botnet. Liczba infekcji bardzo szybko rośnie.

Włamując się do telefonu, można ukraść teslę

25 listopada 2016, 12:53Wystarczy zainfekować szkodliwym kodem telefon właściciela tesli, by ukraść jego samochód, twierdzą norwescy eksperci z firmy Promon. W ubiegłym miesiącu Chińczycy z Keen Lab wykazali, że włamując się do samego komputera samochodu Tesla Model S można z odległości nawet 20 kilometrów przejąć kontrolę nad pojazdem

Zaginiona cerkiew

14 listopada 2008, 11:22Wydawałoby się, że w miarę niepostrzeżenie można ukraść tylko coś małego. Otóż to, wydawałoby się, ponieważ miesiąc temu spod Komarowa w środkowej Rosji zniknął cały kościół. O wydarzeniu poinformował rzecznik Kościoła prawosławnego.

Rosjanie próbowali zaatakować Teslę. Firmie Muska pomógł nieprzekupny pracownik i FBI

29 sierpnia 2020, 09:19Elon Musk potwierdził, że rosyjski cyberprzestępca próbował przekupić jednego z pracowników firmy, by ten zainstalował ransomware w sieci firmowej Gigafactory w Newadzie. Próbę ataku podjął 27-letni Jegor Igorewicz Kriuczkow, który zaoferował anonimowemu pracownikowi Tesli milion dolarów za zainfekowanie systemu.

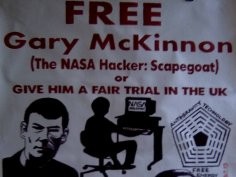

McKinnon nie zostanie oskarżony

18 grudnia 2012, 10:19Gary McKinnon może w końcu odetchnąć. Brytyjscy prokuratorzy poinformowali, że nie wniosą przeciwko niemu oskarżenia. Niedawno donosiliśmy, że brytyjska sekretarz spraw wewnętrznych zdecydowała, iż McKinnon nie zostanie wydany Stanom Zjednoczonym. Wówczas jednak pojawiła się informacja, że może zostać oskarżony w Wielkiej Brytanii

Połowa witryn zawiera dziury

22 grudnia 2016, 13:31Aż 46% z miliona najpopularniejszych witryn internetowych jest narażonych na atak. Z analiz firmy Menlo Security wynika, że witryny te np. korzystają z przestarzałego oprogramowania, które zawiera luki pozwalające na przeprowadzenie ataku phishingowego. Część z tych witryn padła ofiarą ataku w ciągu ostatnich 12 miesięcy.